Doctor Web:2017年10月病毒活动综述

2017.10.27

2017年10月名为Trojan.BadRabbit坏兔子的新加密蠕虫的出现引起信息安全技术人员和所有互联网用户的广泛关注。这一木马于10月24日开始传播,主要攻击对象是俄罗斯和乌克兰地区的计算机。

10月份,Doctor Web公司病毒分析人员对一种使用Python语言编写的后门木马进行了研究。这一恶意程序能够通过常用浏览器窃取信息、记录键盘输入、下载并在被感染计算机保存各种文件,还能够执行其他恶意功能。

此外,技术人员对一种能够感染不同智能设备的新版本Linux木马也进行了研究。

10月主要趋势

- 新加密蠕虫坏兔子BadRabbit正在传播

- 出现一种使用Python语言编写的后门木马

- 出现一种针对IoT的新Linux木马

本月威胁

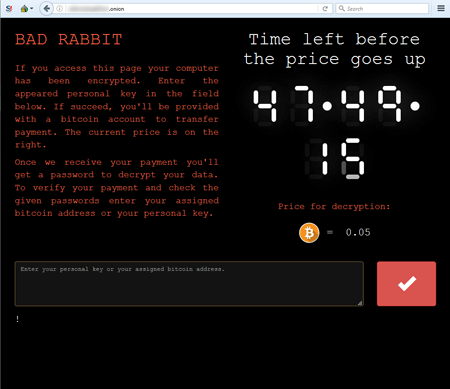

恶意程序坏太子Trojan.BadRabbit与之前的同类木马一样,是一种能够无需用户参与自行传播的蠕虫,由点滴木马、加密器-解密器、蠕虫编码器多个组件组成。该蠕虫的部分代码来自又被称为NotPetya的木马Trojan.Encoder.12544,启动后会检查是否存在文件C:\ Windows \ cscc.dat,如果存在则停止运行(因此,在文件夹C:\Windows创建cscc.dat文件可以防止木马运行)。

一些研究人员认为,HTML代码被嵌入JavaScript恶意脚本的一系列受攻击网站是Trojan.BadRabbit的感染源。加密蠕虫对扩展名为为.3ds、.7z、.accdb、.ai、.asm、.asp、.aspx、.avhd、.back、.bak、.bmp、.brw、.c、.cab、.cc、.cer、.cfg、.conf、.cpp、.crt、.cs、.ctl、.cxx、.dbf、.der、.dib、.disk、.djvu、.doc、.docx、.dwg、.eml、.fdb、.gz、.h、.hdd、.hpp、.hxx、.iso、.java、.jfif、.jpe、.jpeg、.jpg、.js、.kdbx、.key、.mail、.mdb、.msg、.nrg、.odc、.odf、.odg、.odi、.odm、.odp、.ods、.odt、.ora、.ost、.ova、.ovf、.p12、.p7b、.p7c、.pdf、.pem、.pfx、.php、.pmf、.png、.ppt、.pptx、.ps1、.pst、.pvi、.py、.pyc、.pyw、.qcow、.qcow2、.rar、.rb、.rtf、.scm、.sln、.sql、.tar、.tib、.tif、.tiff、.vb、.vbox、.vbs、.vcb、.vdi、.vfd、.vhd、.vhdx、.vmc、.vmdk、.vmsd、.vmtm、.vmx、.vsdx、.vsv、.work、.xls、.xlsx、.xml、.xvd、.zip的文件进行加密。木马运行后,会在被感染计算机屏幕显示消息,要求用户支付Bitcoin加密电子货币,不法分子TOR网站给受害者48小时进行赎金支付,称超过48小时会提高赎金金额。

目前对Trojan.BadRabbit的研究仍在继续,而Dr.Web反病毒产品已显示了其抵御未知威胁的能力:这一恶意程序被成功发现并删除。分析结果还显示,该木马会检查系统中是否存在Dr.Web和McAfee反病毒软件。一旦检测到我们的产品,Trojan.BadRabbit将以用户模式跳过加密步骤,但会试图在重启系统后完全加密磁盘。Dr.Web反病毒产品能够阻止恶意程序运行这一功能,使用9.1及更高版本的Dr.Web反病毒产品和Dr.Web KATANA的用户如果没有修改预防性保护设置或停用这一组件,就不会受到这一加密器的威胁。

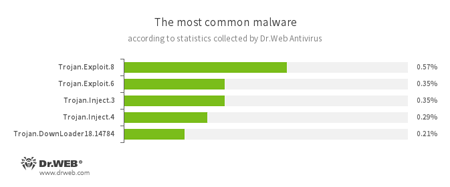

Dr.Web反病毒产品收集的统计数据

- Trojan.Exploit

- 检测利用各种漏洞攻击合法应用的漏洞攻击代码的启发式检测器。

- Trojan.Inject

- 在其他程序进程嵌入恶意代码的恶意程序家族。

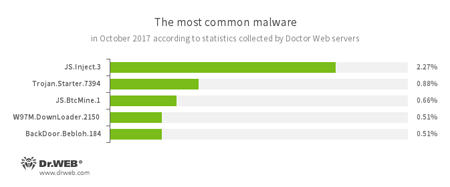

Doctor Web统计服务器收集的数据结果

- JS.Inject.3

- 一种用JavaScript语言编写的恶意脚本家族,可将恶意脚本嵌入到网站HTML代码。

- Trojan.Starter.7394

- 一种主要用于在被感染系统启动带有特定恶意功能的可执行文件的木马家族代表。

- JS.BtcMine.1

- 用于暗中获取(采集)加密电子货币的JavaScript脚本。

- W97M.DownLoader

- 利用办公软件运行漏洞的木马下载器家族。旨在向被攻击的计算机下载其他恶意软件。

- BackDoor.Bebloh.184

- 属于银行木马的一种恶意程序家族代表。该应用对远程银行服务系统的用户构成威胁,使不法分子通过拦截用户在浏览器中填写的内容和在银行网站植入木马的方式来窃取机密信息。

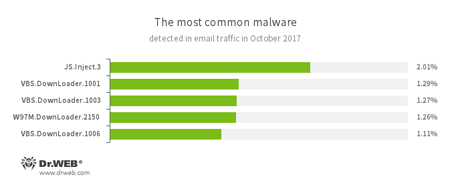

邮箱流量恶意程序统计

- JS.Inject.3

- 一种用JavaScript语言编写的恶意脚本家族,可将恶意脚本嵌入到网站HTML代码。

- VBS.DownLoader

- 一种使用VBScript语言编写的恶意脚本家族,可下载其他恶意程序并将其安装到计算机。

- W97M.DownLoader

- 利用办公软件运行漏洞的木马下载器家族。旨在向被攻击的计算机下载其他恶意软件。

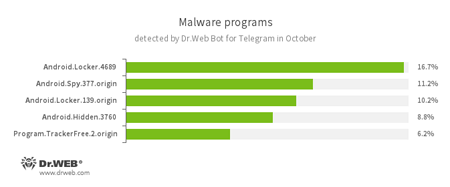

Dr.Web Bot for Telegram的统计数据结果

- Android.Locker

- 用于进行勒索的安卓木马家族代表,能够显示烦人的消息,称用户似乎触犯了法律并因此锁定其移动设备,用户需要支付一定的金额进行解锁。

- Android.Spy.337.origin

- 一种能够窃取包括用户密码在内的机密信息的安卓木马家族代表。

- Android.Hidden

- 一种能够将自身图标隐藏在被感染设备应用列表中的安卓木马家族。

- Program.TrackerFree.2.origin

- 检测用于跟踪儿童的Mobile Tracker Free应用的检测器。

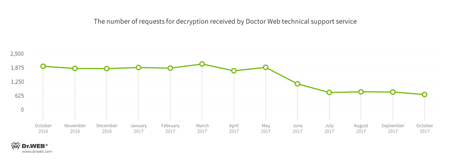

加密器

10月份Doctor Web公司技术支持部门接收到的解密申请大部分来自以下木马加密器变种受害者:

- Trojan.Encoder.3953 — 申请的 17.26%;

- Trojan.Encoder.858 — 申请的 16.67%;

- Trojan.Encoder.13671 — 申请的 5.51%;

- Trojan.Encoder.2667 — 申请的 4.02%;

- Trojan.Encoder.567 — 申请的 2.38%;

- Trojan.Encoder.3976 — 申请的 2.23%.

Dr.Web Security Space 11.0 for Windows

抵御木马加密器

DR.WEB抵御加密器 教程 免费恢复 DR.WEB RESCUE PACK

| Data Loss Prevention | |

|---|---|

|  |

危险网站

2017年10月Dr.Web不推荐网站和恶意网站数据库新添256 429个互联网地址。

| 2016.09 | 2016.10 | 增幅 |

|---|---|---|

| + 298,324 | + 256,429 | -14.0% |

Linux恶意程序

10月份,Doctor Web公司病毒分析人员对一种能够感染Linux智能设备的木马进行了研究,这一木马被命名为Linux.IotReapper,是技术人员早已熟知的Linux.Mirai木马的又一变种。Linux.IotReapper入侵设备的方法不是按照词典选配用户名和密码,而是启动漏洞攻击代码并检查执行结果。随后木马等待从控制服务器获取指令,下载并在被感染设备启动各种应用,木马包含两个模块:Lua解释程序和使用8888端口并可执行各种指令的服务器。 Dr.Web Anti-Virus for Linux成功侦测到了Linux.IotReapper木马。

其他信息安全事件

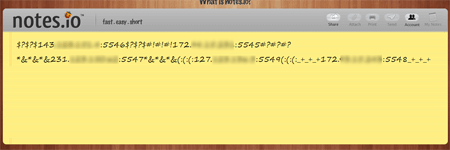

10月中旬,Dr.Web病毒库中添加了使用Python语言编写的后门木马Python.BackDoor.33,这一恶意程序能够自行传播:安装到被感染设备并重启后Python.BackDoor.33会试图感染所有连接设备的存储器(名称从C到Z)。随后木马会确定IP地址及控制服务器的可用端口,向包括pastebin.com、docs.google.com和notes.io在内的多个互联网服务器发送请求。收到的内容如下:

在一定条件下,Python.BackDoor.33从控制服务器下载并在被感染设备启动使用Python语言编写的脚本,脚本能够实现盗取密码(盗窃木马)、拦截键盘记录(键盘记录器)并远程执行指令(后门木马)的功能。这一脚本可在被感染计算机上执行下列操作:

- 从Chrome、Opera、Yandex、Amigo、Torch、Spark等浏览器窃取信息;

- 记录键盘输入并截屏;

- 下载并运行Python补充模块;

- 下载文件并将其保存在被感染设备的载体上;

- 获取指定文件夹的内容;

- 在文件夹间移动;

- 询问系统信息。

有关Python.BackDoor.33的更多信息请参见我公司网站发布的文章 。

移动恶意软件和不良软件

10月份,媒体报道出现了一种危险的勒索木马,该木马在2017年8月已被Doctor Web公司病毒分析人员发现并命名为Android.Banker.184.origin。该恶意程序修改用于解锁被感染安卓智能手机和平板电脑屏幕的PIN码、加密文件并要求支付赎金。此外,10月份还在Google Play目录中发现木马Android.SockBot.5,网络犯罪分子利用这一木马将移动设备转化为代理服务器。

10月份最值得注意的移动安全事件有:

- 发现一种修改安卓设备屏解锁幕PIN码并加密文件的勒索木马;

- 在Google Play目录出现一种将安卓设备转化成代理服务器的木马。

10月份移动病毒情况更多详情请参阅移动威胁综述 。