Doctor Web:2017年10月移动设备病毒活动综述

2017.10.27

10月份在Google Play目录发现一种嵌入在合法应用中的新安卓木马,不法分子能够利用这一木马将被感染移动设备变成代理服务器。此外,一种勒索木马也在10月份引起广泛关注,该木马能够加密安卓智能手机和平板电脑中的文件,修改屏幕解锁密码并要求用户支付赎金。

10月主要趋势

- 发现一种修改移动设备屏幕解锁PIN码并加密文件的安卓木马;

- 在Google Play目录出现一种将安卓设备变成代理服务器的恶意程序。

本月移动威胁

10月份在Google play目录中发现木马Android.SockBot.5,这种木马在2017年6月就被添加到Dr.Web病毒库,不法分子将其植入到下列应用:

- PvP skins for Minecraft

- Game Skins for Minecraft

- Military Skins for minecraft

- Cartoon skins for Minecraft

- Hot Skins for Minecraft PE

- Skins Herobrine for Minecraft

- Skins FNAF for Minecraft

- Assassins skins for Minecraft

这些程序能够修改热门手机游戏Minecraft中的人物外观。

木马启动后会利用SOCKS协议暗中连接远程指令中心并与指定网站建立连接。网络犯罪分子利用这种方式将智能手机和平板电脑变为代理服务器,并利用代理服务器传输网络流量。

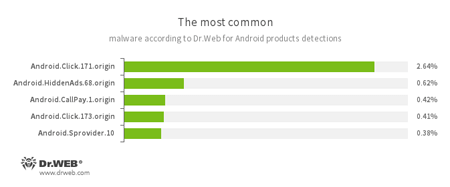

Dr.Web安卓反病毒产品收集的统计数据

- Android.Click.171.origin

- Android.Click.173.origin

- 定期访问指定网站,用来虚报网站点击率并打开广告链接的木马。

- Android.HiddenAds.68.origin

- 一种用于显示烦人广告的木马。

- Android.CallPay.1.origin

- 一种为安卓设备用户提供色情内容访问权限,但会暗中拨打付费号码作为此项服务费用的恶意程序。

- Android.Sprovider.10

- 一种向安卓移动设备下载各种应用并试图进行安装的木马,该木马还能够显示广告。

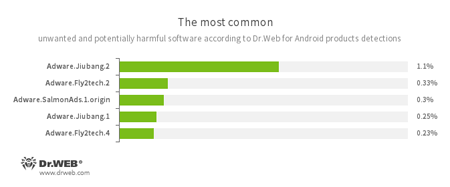

- Adware.Jiubang.2

- Adware.Fly2tech.2

- Adware.SalmonAds.1.origin

- Adware.Jiubang.1

- Adware.Fly2tech.4

- 嵌入到安卓应用,用于在移动设备中显示烦人广告的不良程序模块。

勒索木马

10月份媒体报道了一种危险的安卓勒索木马正在传播,这种木马能够修改用于智能手机和平板电脑屏幕解锁的PIN码,加密用户文件并要求支付赎金。此恶意程序于2017年8月就已命名为Android.Banker.184.origin并添加到Dr.Web病毒库,所以对我公司产品用户并不构成威胁。

这一木马启动后试图获取专门功能(Accessibility Service)访问权限,利用这一功能将自身添加到设备管理员名单,随后修改屏幕解锁PIN码,加密用户文件(照片、视频、文档、音乐等)并显示支付赎金要求。技术人员还发现,该恶意程序有的版本不加密超过10MB的文件。 尽管有些报道称Android.Banker.184.origin功能罕见,但实际上其他木马以前也使用过类似功能。早在2014年,Doctor Web公司技术人员就发现了能够自行设置解锁屏幕密码的安卓勒索木马Android.Locker.38.origin。同年发现了首个针对安卓操作系统的木马编码器,并将其命名为 Android.Locker.2.origin。Android.BankBot.211.origin等安卓木马也使用Accessibility Service功能执行此类恶意操作(例如,将恶意应用自行添加到管理员列表)。

不法分子依然在通过安卓应用官方目录Google Play传播木马并在不断对恶意程序进行改进。Doctor Web公司建议智能手机和平板电脑用户使用Dr.Web安卓反病毒软件防止移动设备被感染。