木马加载器使通过手机进行犯罪的不法分子获利

Dr.Web AV-Desk新闻 | Doctor Web公司新闻 | 病毒新闻

2014.04.22

Doctor Web公司的技术人员侦测到的最新恶意应用利用Dropper进行传播,被命名为Android.MulDrop.18.origin,已经添加到病毒数据库中。

|  |

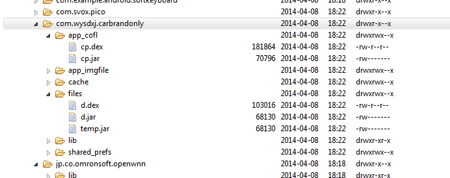

该木马开始运行后,使用专门的库解密包含在其资源中的两个apk安装包,之后利用DexClassLoader方法(即无需用户参与)将其中的可执行dex文件下载到内存中,Dr.Web反病毒软件已侦测到这两个文件,分别命名为Android.DownLoader.57.origin和Android.DownLoader.60.origin。这些恶意软件成功激活后会连接远程服务器,获取需要在移动设备中下载的应用列表。一定的时间间隔后,控制服务器回应该请求时会指令其下载不同文件,其中有已经公司病毒分析师确认的已知恶意软件和新的恶意软件,分属于不同家族,如木马Android.SmsSend和Android.Backdoor。这样一来,不法分子能够利用相应的恶意软件类型对安卓设备用户实施各种各样的攻击,从普通的短信木马到复杂的木马间谍。此外,类似恶意软件加载器还有一种可能的使用方法,就是传播合法的应用程序和游戏,不法分子可以因用户安装这些应用和游戏获得回扣。

需要注意的是,虽然木马在试图安装下载的软件时需要用户确认该操作,然而总有一些不够谨慎的用户会同意安装。

现在Doctor Web公司的技术人员已经侦测到Android.MulDrop.18.origin第二个变种,与第一个变种不同,包含了病毒数据库中木马加载器的非加密版本:Android.DownLoader.59.origin和Android.DownLoader.61.origin。其与远程服务器进行联系的机制与恶意软件Android.DownLoader.57.origin和Android.DownLoader.60.origin有一些不同,但是最终目的并没有改变,仍然是下载并安装其他安卓应用程序。

Dr.Web for Android反病毒产品为用户提供可靠保护,使用户免受此类威胁的侵扰。