利用新漏洞的木马病毒正在通过Android应用列表传播

Doctor Web公司新闻 | Dr.Web产品新闻 | 产品更新新闻

有关漏洞Master Key的信息被公开后,大部分信息安全方面的专家都认为不法分子迟早会利用这一Android系统漏洞,因为从技术角度讲,利用该程序错误不存在任何复杂性。事实的确如此,漏洞详细信息公开后不到一个月的时间就已经出现了利用这一漏洞的恶意软件。

我公司侦测到的木马已经被添加到Dr.Web病毒库中,被命名为Android.Nimefas.1.origin,该木马伪装成DEX格式文件隐藏于Android应用中,并与软件原本的DEX格式文件毗邻。漏洞Master Key在于Android操作系统的一个组件在处理可安装应用程序时表现的特殊性:如果apk文件包的一个子目录中有两个名称相同的文件,操作系统会验证第一个文件的数字签名,但安装第二个文件时就不再进行验证。这样就为绕开阻止安装被第三方修改过的应用程序的保护机制创造了条件。

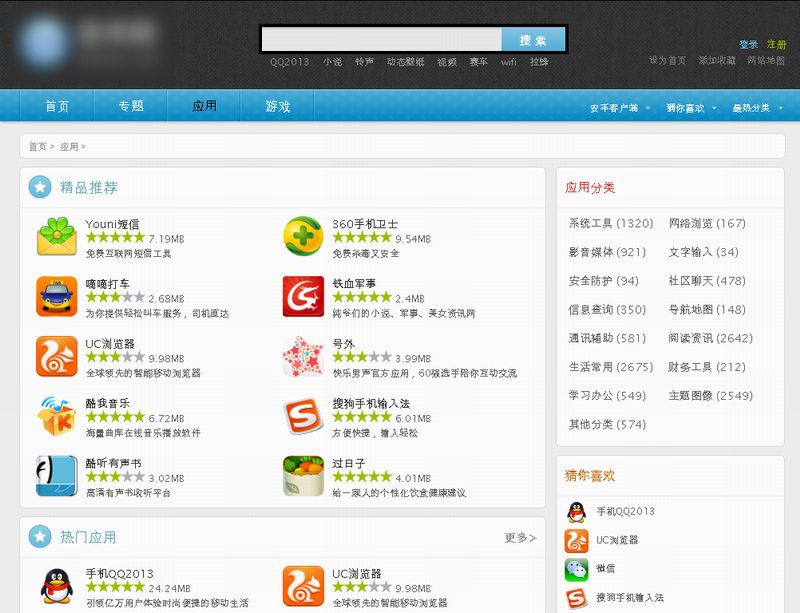

下图是一个被Android.Nimefas.1.origin感染的程序示例:

木马在被感染的移动设备上启动后首先会检查中国厂商反病毒软件的应用服务是否启用。

只要发现了一个服务,Android.Nimefas.1.origin就会通过搜索"/system/xbin/su"或"/system/bin/su"文件确定是否存在root访问。如果这些文件存在,木马会停止运行。如果上述条件有一个不存在,恶意软件就会继续运行。

Android.Nimefas.1.origin的功能之一是将IMSI识别码发送给在其号码列表中随机选择的一个号码。

接下来木马会使用被感染移动设备的电话簿向所有联系人发送短信。短信内容从远程服务器加载。所使用的联系人信息会被发送至同一服务器。恶意软件能够将任意短信发送至不同的号码。必要的信息(短信内容和电话号码)从控制站点获取。

该木马还能够隐藏收到的信息不让用户看到。相应的短信号码或内容过滤器从不法分子的控制中心加载。

目前,不法分子用来控制恶意软件的远程服务器已经不再起作用。

目前木马Android.Nimefas.1.origin能构成最大危险的是中国用户,因为这一木马隐藏在从一个中国程序库网站下载的大量游戏和应用程序中。已经通知该网站存在的威胁。尽管如此,不能排除今后一段时间利用漏洞Master Key的恶意软件数量会增加,受其威胁的地域也会随之扩大。在Android移动设备厂商发布相应的补丁更新前,很多用户会因类似恶意软件受到危害。鉴于市场上很多设备已不受厂家支持,这些设备的所有者将会继续面临威胁而得不到保护。

所有Dr.Web for Android反病毒产品用户都处于可靠保护之下,不会受到Android.Nimefas.1.origin的侵扰:该木马已被我公司的Origins TracingTM技术成功侦测。此外,包含该恶意软件的apk文件包也已被Dr.Web反病毒软件确认为Exploit.APKDuplicateName。