Doctor Web:2020年10月移动设备病毒活动综述

2020.11.09

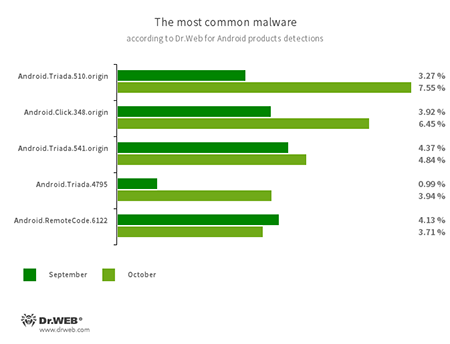

与9月相比,10月份Dr.We产品在安卓设备侦测到的威胁数量增加12.36%。统计数据显示,侦测到的恶意软件数量增加9.08%,不良应用增加6%,风险程序增加197.24%,而广告程序则减少1.51%。

风险次序大幅增加的主要原因是受专门工具Tool.Obfuscapk.1.保护的应用大量传播,这种工具的功能是混淆源代码,正常软件的研发者可能使用,但也可以被不法分子用于编写木马,目的是增加反病毒软件侦测木马的难度。

我公司病毒分析人员在Google Play中发现多个新威胁,其中有Android.FakeApp木马家族出现的多个新木马,假冒查询软件,谎称可以查询退税金额和社保补贴,而实际上加载的是诈骗网站,骗取用户的个人信息和钱财。

在Google Play中发现的另一新威胁被命名为Android.HiddenAds.2314,是显示烦人广告的木马,假冒图片编辑器传播。

10月份主要移动安全事件:

- 在安卓设备侦测到的威胁总数增加;

- 安卓设备出现的风险程序数量激增;

- Google Play目录出现新威胁。

Dr.Web for Android保护产品统计信息

- Android.Triada.510.origin

- Android.Triada.541.origin

- Android.Triada.4795

- 可执行各种恶意功能的多功能木马。属于能够入侵所有正在运行中的程序的木马。此类木马家族的变种有时会出现在安卓设备固件中,也就是不法分子在设备生产阶段将其植入设备。

- Android.Click.348.origin

- 自动加载网站的恶意应用,加载后点击广告横幅和链接。有可能冒充正常软件迷惑用户,借机传播。

- Android.RemoteCode.6122

- 用于加载和执行任意代码的恶意应用。不同变种能够加载不同的网站,打开链接、点击广告横幅,为用户订购收费服务,还可执行其他操作。

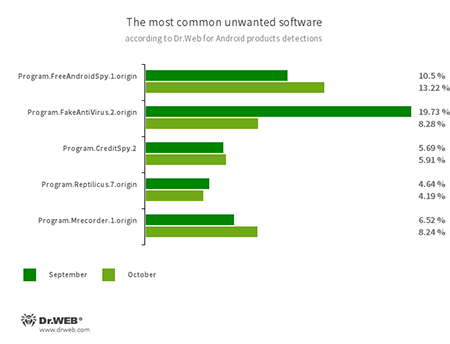

- Program.FreeAndroidSpy.1.origin

- Program.Reptilicus.7.origin

- Program.Mrecorder.1.origin

- 监视安卓设备用户,不法分子利用这些软件进行网络犯罪。能够获取设备位置、收集短信和在社交平台的通讯,复制文件、照片和视频,还能进行监听等其他活动。

- Program.FakeAntiVirus.2.origin

- 侦测假冒反病毒软件运行的广告应用。这种应用汇谎报发现安全威胁,诱骗用户支付费用购买完整版本。

- Program.CreditSpy.2

- 侦测根据用户信息确定金融机构排行榜的软件模块。此类应用的功能是将对象信息、通讯簿联系人信息、通话记录等信息传至远程服务器。

- Tool.Obfuscapk.1

- 受专门混淆工具Obfuscapk保护的应用,这一工具用于自动更改和混淆安卓应用的源代码,可以反植入。不法分子则可以利用这种工具增加反病毒软件侦测恶意软件或其他威胁软件的难度。

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.14.origin

- 风险平台,允许不安装就启动apk文件。 这些程序能够建立不依赖操作系统的虚拟执行环境。

- Tool.Packer.1.origin

- 一种专门的打包工具,用于保护安卓应用不被更改和植入代码。工具本身不是恶意工具,但既可以用于保护正常软件,也会被用于保护木马。

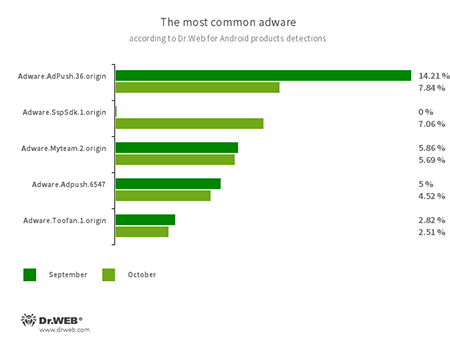

内置于安卓应用的广告模块,用于在移动设备不断显示广告。不同家族和不同变种有不同的功能,包括全屏显示广告、阻止其他应用窗口的显示、弹出各种通知、创建快捷方式和加载网站等等。

- Adware.Adpush.36.origin

- Adware.SspSdk.1.origin

- Adware.Adpush.6547

- Adware.Myteam.2.origin

- Adware.Toofan.1.origin

Google Play中的威胁

10月份我公司的技术人员在Google Play侦测到Android.FakeApp木马家族出现的17个新木马,假冒查询软件,谎称可以查询社保补贴和退税金额。这些新木马按照Dr.Web分类标准被命名为Android.FakeApp.208、Android.FakeApp.209、Android.FakeApp.210、Android.FakeApp.212、Android.FakeApp.213、Android.FakeApp.214、Android.FakeApp.215和Android.FakeApp.216。

还有一个变种假冒的是体育软件,被命名为 Android.FakeApp.211.

这些木马的真正功能是加载诈骗网站。有105000个安卓设备用户下载了这些木马。

Android.Joker恶意软件家族的多个新木马变种,其中一个假冒图形编辑器,被命名为。Android.Joker.341,与这一家族的其他木马一样,能够执行任意代码,截获通知中的确认码,为安卓手机用户订购收费服务,

这些木马启动时加载网站,谎称用户输入个人信息后可以查询可以获得的政府补贴。查到所谓的“补贴”后,诱骗用户输入更多的个人信息,并谎称需先支付手续费。一旦用户上钩,不法分子获取的就不止是用户个人信息(姓名、电话号码和邮箱地址),而且还有银行卡机密信息。当然,受害人支付手续费后不会得到任何补贴。

此外,Android.Triada.545.origin可以加载、执行任意代码,截获通知,并盗取机密信息,如密码。

10月份在Google Play侦测到的另一个安卓威胁是恶意软件家族Android.HiddenAds出现的新木马,被命名Android.HiddenAds.2314。这种木马假冒图片编辑软件,启动后会在设备主菜单应用列表隐藏自己的图标,目的是增加将其侦测和删除的难度。然后开始显示广告,覆盖其他应用窗口和操作系统界面,妨碍设备的正常使用。

我们建议用户安装Dr.Web安卓保护产品来保护安卓设备,抵御恶意程序和不良程序。

Your Android needs protection.

Use Dr.Web

- The first Russian anti-virus for Android

- Over 140 million downloads—just from Google Play

- Available free of charge for users of Dr.Web home products