Doctor Web:2018年病毒活动综述

2018.12.28

2018年值得注意的信息安全事件之一是用于暗中挖掘加密电子货币的挖矿木马的广泛传播。此类恶意程序不仅攻击Microsoft Windows用户,还攻击Linux用户。加密被感染设备文件并要求用户支付解密的加密木马仍广为传播:2月份、4月份Doctor Web公司技术人员侦测到两个新的加密木马,其中一个木马将文件加密后,受害者即使付款也无法恢复受损文件。

2018年3月底,我公司技术人员对在YouTube网页上传播的木马Trojan.PWS.Stealer.23012进行了研究。这一木马使用Python语言编写,用于从被感染的设备中窃取文件和其他机密信息。Doctor Web公司分析人员通过研究查到了这一恶意程序的创建者及其多个变种。研究发现,不法分子利用专门创建的

Trojan.PWS.Steam.13604

从Steam游戏平台窃取用户个人信息。10月份,Doctor Web公司技术人员对一个网络诈骗分子从事的加密电子货币诈骗活动进行了详细研究,诈骗分子骗取了互联网用户数万美元。2018年网络犯罪分子不断通过电子邮件群发骚扰用户,诱导用户打开虚假网站。年初不法分子以Mail.Ru Group的名义发送邮件,骗取用户的用户名和密码,在春天群发邮件,邀请用户获取现金奖励。夏天垃圾邮件发送者锁定域名管理员,冒充区域网络信息中心(RU-CENTER)注册会员代表,要求潜在受害者为域名续订服务付款。

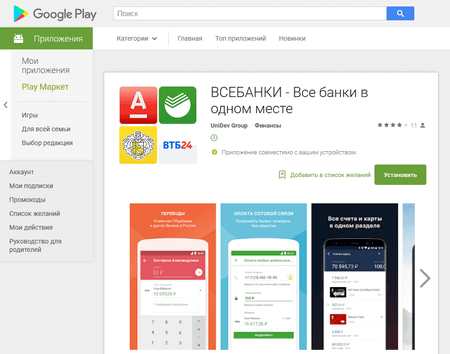

在2018年,安卓移动设备用户仍然是病毒编写者的攻击目标。早在1月份,信息安全人员就在Google Play目录中发现被感染游戏,其总下载量超过4,500,000次。不久之后,又发现一种安卓挖矿木马,可感染8%的智能设备(如电视、流媒体盒、路由器和其他物联网设备)。

在过去的一年中,病毒分析人员一再提醒用户要注意安卓银行木马的传播,此类木马功能非常广泛。分析人员还侦测到不法分子利用一些伪造的安卓应用进行网络钓鱼,有些安卓木马为受害者订阅付费服务,有些利用隐形广告获利,还有一些将其他恶意软件下载到被感染设备。

2018年主要趋势

- 利用被感染计算机硬件暗中获取电子加密货币的挖矿木马广为传播

- 出现针对OS Linux和物联网的新恶意程序

- Google Android移动平台中的木马增多

2018年重要事件

2018年2月,技术人员侦测到一个新的加密木马,将其命名为Trojan.Encoder.24384并添加到Dr.Web病毒库。此恶意程序能够收集在被感染设备上运行的反病毒产品信息,并根据病毒编写者事先制定的列表终止正在运行的应用程序,还能够加密固定磁盘、可移动磁盘和网络磁盘上的文件(服务文件夹和系统文件夹除外)。

另一个被命名为Trojan.Encoder.25129的加密木马会根据设备网络端口的IP地址确定受害者的地理位置。按照病毒编写者的构想,如果被感染设备的IP地址位于俄罗斯、白俄罗斯或哈萨克斯坦,或者操作系统的设置中选择的是俄语或俄语区域参数,则不对文件进行加密。但由于代码错误,加密木马在加密文件时不会考虑IP地址的地理位置。木马完成恶意操作后将在屏幕上显示赎金要求。preview">

而该恶意程序的代码中并非仅有这一处错误:病毒编写者的另一个错误使其无法对被这一木马加密的文件进行解密。这再一次证明了及时备份所有重要文件的重要性。

3月下旬,Doctor Web公司分析人员对间谍软件Trojan.PWS.Stealer.23012进行了研究,该木马使用Python语言编写,旨在窃取机密信息。该恶意程序同很多同类变种一样,通过热门视频网站YouTube进行传播。视频介绍如何利用专门应用程序进行游戏通关(即所谓的“作弊”),在Twitter上大量推广。

一个多月后,技术人员查出这些木马的编写者。该恶意程序及变种会按照事先制定的列表窃取基于Chromium的浏览器保存的密码和cookies文件、通讯软件Telegram及FileZilla FTP客户端的信息、图像和办公文件。其中一个变种通过Telegram各种途径发布大量广告。用来保存被盗文件压缩包的云存储的用户名和密码被嵌入到木马,Doctor Web公司病毒分析人员据此查出这些恶意程序的编写者及所有客户。该事件的更多调查信息请参阅我公司发布的文章。

分析人员于5月末公布了另一项调查结果,主要针对窃取Steam游戏平台用户个人信息的间谍木马。该木马编写者同时使用多种非法获利的手段,如轮盘游戏诈骗(轮盘游戏是一种用户用来出售各种游戏物品的拍卖活动,诈骗分子创建的机器人程序将始终胜出)以及恶意程序租赁。网络犯罪分子还利用社交工程方法和虚假网站传播木马。

间谍软件Trojan.PWS.Steam.13604和Trojan.PWS.Steam.15278的运行原理及其编写者更多信息请参阅我公司发布的文章。

夏天,Doctor Web公司分析人员提醒用户出现了挖矿木马Trojan.BtcMine.2869,该木马的传播方式与臭名昭著的加密木马Trojan.Encoder.12544(又被称为Petya、Petya.A、ExPetya或WannaCry-2)相同,利用进行网吧自动化处理的软件“电脑大厅”的更新功能入侵受害者的计算机。从2018年5月24日到7月4日,该挖矿木马感染了2,700多台计算机。

9月份,Doctor Web公司技术人员发现银行木马Trojan.PWS.Banker1.28321,该木马伪装成Adobe Reader进行传播,攻击巴西信贷机构的客户。

当用户在浏览器窗口中打开巴西各金融机构的网上银行网站时,该木马会暗中替换该网页,向受害者显示虚假的登陆页面。有时还会要求指定银行发送给用户的短信验证码,随后将此信息发送给不法分子。我公司病毒分析人员已发现超过340个独特的Trojan.PWS.Banker1.28321样本以及129个不法分子互联网资源的域名和IP地址。该恶意程序的更多信息请参阅我公司网站发布的综述。

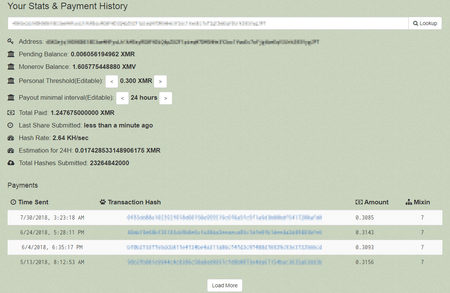

我公司分析人员于10月中旬针对电子加密货币市场中网络犯罪分子的活动进行了调查。不法分子利用各种恶意软件(如Eredel、AZORult、Kpot、Kratos、N0F1L3、ACRUX、Predator The Thief、Arkei、Pony等等)并为达目的创建了多个复制互联网资源的网络钓鱼网站,包括电子加密货币交易假网站、号称设备出租价格优惠的Dogecoin币采矿池以及为查看互联网网站发放奖励的联盟程序。

病毒编写者还利用在线抽彩获利,奖品是一定数量的Dogecoin币。实际上在这种抽彩中第三方参与者无法获胜,只有组织者才能获得奖励。网络犯罪分子还利用传统网络钓鱼手段和联盟程序,建议用户观看带有广告的网页(伪装成所需插件从网络犯罪分子网站下载木马)从而获取Dogecoin币。此类欺诈活动的更多详情请参阅我公司发布的文章。

11月,技术人员检测到用于伪造网站流量的恶意程序Trojan.Click3.27430。这一木马伪装成DynDNS程序,称可以将子域绑定到没有静态IP地址的计算机。

根据Doctor Web公司分析人员收集的信息显示,目前约有1,400名用户感染了该木马,该木马于2013年首次出现。有关此事件的更多详情请参阅我公司发布的新闻。

病毒概况

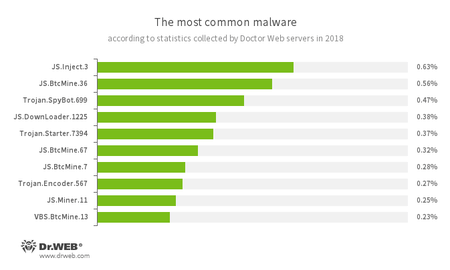

根据Doctor Web公司统计服务器收集的数据显示,2018年用户计算机上侦测到最多的是JavaScript恶意脚本(用于将第三方内容嵌入网站并获取电子加密货币)、间谍木马与恶意下载器。

- JS.Inject

- 一种用JavaScript语言编写的恶意脚本家族,可将恶意脚本嵌入到网站HTML代码。

- JS.BtcMine

- 用于暗中获取(采集)加密电子货币的JavaScript脚本家族。

- Trojan.SpyBot.699

- 一种多模块银行木马,可在被感染设备下载并启动各种应用,执行接收到的指令。旨在从银行账号窃取资金。

- JS.DownLoader

- 一种用JavaScript语言编写的恶意脚本家族,可在电脑上下载和安装其他恶意程序。

- Trojan.Starter.7394

- 一种主要用于在被感染系统启动带有特定恶意功能的可执行文件的木马家族代表。

- Trojan.Encoder.567

- 一种加密计算机文件并要求受害者支付解密的勒索木马家族代表。

- JS.Miner

- 用于暗中获取(采集)加密电子货币的JavaScript脚本家族。

- VBS.BtcMine

- 用VBS语言编写的脚本家族,用于暗中获取(采集)加密电子货币。

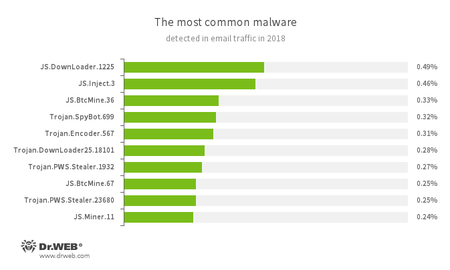

根据邮箱流量分析的情况大致相同,只是在电子邮件附件中间谍木马常见得多:

- JS.DownLoader

- 一种用JavaScript语言编写的恶意脚本家族,可在电脑上下载和安装其他恶意程序。

- JS.Inject

- 一种用JavaScript语言编写的恶意脚本家族,可将恶意脚本嵌入到网站HTML代码。

- JS.BtcMine

- 用于暗中获取(采集)加密电子货币的JavaScript脚本家族。

- Trojan.SpyBot.699

- 一种多模块银行木马,可在被感染设备下载并启动各种应用,执行接收到的指令。旨在从银行账号窃取资金。

- Trojan.Encoder.567

- 一种加密计算机文件并要求受害者支付解密的勒索木马家族代表。

- Trojan.DownLoader

- 用来在受攻击计算机下载其他恶意应用的木马家族。

- Trojan.PWS.Stealer

- 一种用于窃取被感染计算机密码等机密信息的木马家族。

- JS.Miner

- 用于暗中获取(采集)加密电子货币的JavaScript脚本家族。

加密器

同2017年相比,2018年由于文件被木马加密器加密而向Doctor Web公司技术支持部门寻求帮助的用户有所减少。5月到8月的受害者数量略有增加。1月份求助人数最少,而11月份最多。

统计信息显示,Trojan.Encoder.858在设备中出现的次数最多,数量第二的是

Trojan.Encoder.11464

,第三是加密器Trojan.Encoder.567

。2018年最常见的加密器:

- Trojan.Encoder.858 — 申请的19,83%;

- Trojan.Encoder.11464 — 申请的9,64%;

- Trojan.Encoder.567 — 申请的5,08%;

- Trojan.Encoder.11539 — 申请的4,79%;

- Trojan.Encoder.25574 — 申请的4,46%。

Dr.Web Security Space for Windows抵御木马加密器

Linux恶意程序

2018年最常见的Linux恶意程序是用来获取电子加密货币的挖矿木马。Doctor Web公司病毒分析人员于2018年5月初发现挖矿木马对Linux服务器的首次攻击。网络犯罪分子通过SSH协议连接服务器,使用词典(bruteforce)选配用户名和密码,登录到服务器后会禁用控制防火墙的iptables工具,随后不法分子将挖矿工具和配置文件下载到被感染的服务器,并使用恶意程序获取电子加密货币。8月份,病毒分析人员侦测到用Go语言编写的点滴木马Linux.BtcMine.82,该木马在被感染设备上安装内部所包含的挖矿木马。

我公司技术人员对下载该恶意程序的服务器进行了研究之后,又发现了功能类似的 Windows木马。此事件的更多信息请参阅我公司网站发布的文章。

11月份出现了一个名为Linux.BtcMine.174的Linux挖矿木马。该木马是一个shell脚本,包含1000多行代码,由多个模块组成,能够停用被感染设备上运行的反病毒程序,感染其他联网设备,还能够将木马Linux.BackDoor.Gates.9下载并安装到被感染设备,Linux.BackDoor.Gates.9的功用在于执行不法分子的指令并组织DDoS攻击。该恶意程序详情请参阅我公司发布的新闻。

危险网站和不推荐网站

Doctor Web公司技术人员定期将新的风险网站和不推荐网站地址添加到父母(办公)控制和反病毒SpIDer Gate数据库,包括传播恶意软件的欺诈钓鱼资源和网站。2018年的添加情况如下图所示:

网络诈骗

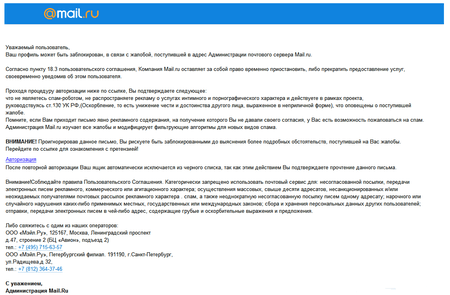

网络诈骗是一种常见的犯罪行为。2018年网络犯罪分子仍然非常活跃。3月初出现大量以Mail.Ru Group公司名义群发的网络钓鱼邮件。不法分子想要获取Mail.Ru邮件服务器用户的账号信息,为此网络犯罪分子使用一个虚假网站模仿常用的邮箱服务。

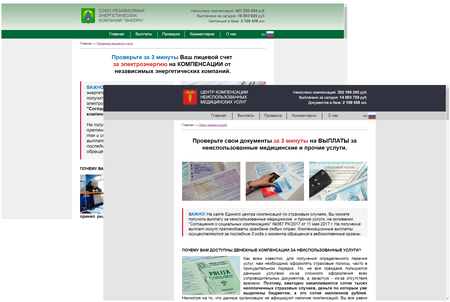

5月份,我公司向用户介绍了另一种网络诈骗,不法分子承诺提供丰厚的社会津贴,通过垃圾邮件和短信群发吸引受害者打开专门创建的网站,称受害者可以拿回多付的水电费、医疗费或保险费。用户为了获取赔偿,需要向诈骗分子转一小笔费用,当然受害者在交钱后不会得到任何补偿。

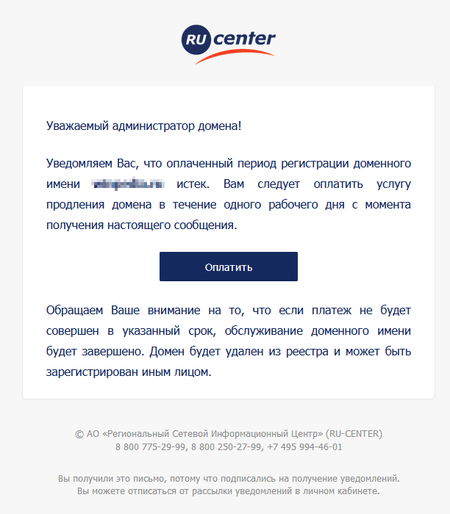

从2018年2月到5月,Doctor Web公司技术人员发现超过110个网络犯罪分子创建的类似网站。8月份,不法分子向享有“区域网络信息中心”(RU-CENTER)注册会员服务的域名管理员群发邮件,表示授权即将结束,建议为域名续订服务进行付款,但不支持向RU-CENTER官方银行转账,而是需要转到电子支付系统Yandex.Money个人钱包。

犯罪分子经常以知名公司的名义群发电子邮件,甚至伪装成热门网络商店Aliexpress。犯罪分子向网站用户发送消息,邀请他们访问一个提供大量优惠和礼品的网络商店。

这一商店实际上是一个链接到多家高价出售不合格商品的诈骗交易平台的网页。目前尚不确定不法分子是如何拿到Aliexpress客户信息的。

保护移动设备

2018年,安卓用户受到大量恶意程序的攻击。包括试图窃取俄罗斯、土耳其、巴西、西班牙、德国、法国等国家用户的资金的银行木马。春季,我公司病毒分析人员发现木马Android.BankBot.344.origin,该木马伪装成通用银行应用进行传播,攻击俄罗斯信贷机构的客户。Android.BankBot.344.origin要求潜在受害者输入用户名、密码以及银行卡号登录银行账户,并将获取的信息发送给不法分子。

11月份,Doctor Web公司技术人员对攻击欧洲安卓用户的恶意程序Android.Banker.2876进行了研究。该木马拦截短信并窃取电话号码等机密信息。

12月份出现攻击巴西用户的木马Android.BankBot.495.origin。该恶意程序试图获取安卓辅助功能服务(Accessibility Service)权限,并利用这一权限读取银行应用窗口内容,点击菜单按钮,自行管理应用。Android.BankBot.495.origin还会在受攻击程序上方显示伪造页面,要求受害者输入身份验证信息。

2018年病毒编写者大力传播基于木马Android.BankBot.149.origin开放源代码的安卓银行木马,包括恶意程序Android.BankBot.250.origin和Android.BankBot.325.origin。这些程序不仅能够窃取机密信息,而且还会帮助不法分子远程访问被感染设备。

不法分子利用木马下载器Android.DownLoader.753.origin、Android.DownLoader.768.origin和Android.DownLoader.772.origin将大量银行木马入侵到设备。网络犯罪分子将其伪造成有用的程序,实际上却下载并安装银行木马。此类下载器用来传播Doctor Web公司在8月介绍的广告木马Android.HiddenAds.710和Android.HiddenAds.728、间谍木马Android.Spy.409.origin和Android.Spy.443.origin等恶意应用。

2018年,安卓用户再次成为Android.RemoteCode家族木马的攻击目标,此类木马可以从互联网下载并启动任意代码。其中一个被病毒分析人员在2月份发现并命名为Android.RemoteCode.127.origin。Android.RemoteCode.127.origin下载辅助模块,这些模块可下载并启动能够执行各种操作的恶意插件。为了防止木马组件被发现,不法分子将其加密并隐藏到图像中。

该家族的另一个木马被命名为Android.RemoteCode.152.origin并添加到Dr.Web病毒库,该木马下载并启动用于创建隐形广告横幅的补充模块,随后自行点击横幅,为网络犯罪分子获利。

网络犯罪分子还使用其他恶意程序进行非法获利,所使用的Android.CoinMine.15挖矿木马感染路由器、流媒体盒、媒体播放器、智能电视等各种安卓设备。Android.CoinMine.15像网络蠕虫一样传播,通过ADB调试程序(Android Device Bridge)使用的开放端口5555入侵设备。

秋天,Doctor Web公司技术人员侦测到剪贴板木马Android.Clipper.1.origin,木马会替换剪贴板上的电子加密货币Bitcoin、Litecoin、 Etherium、Monero、zCash、DOGE、DASH和Blackcoin以及常用支付系统Yandex.Money、Qiwi和Webmoney(R和Z)的电子钱包号码。Android.Clipper.1.origin将其中一个号码复制到剪贴板时会将其替换成病毒编写者号码。这样被感染设备用户的钱就可能会转到不法分子的账户。

病毒编写者使用大量木马进行诈骗。称可以通过调查获取奖励来吸引受害者是2018年网络犯罪分子使用的一个主要诈骗手段。此类木马启动后会在屏幕上显示不法分子创建的网页,要求潜在受害者回答几个问题,并进行某种验证或其他形式的付款以便获取奖励,但在被感染设备用户转账后将不会得到任何奖励。不法分子还经常使用加载网站广告并自动点击的恶意程序。这些事件的更多详情请参阅我公司发布的相关文章。

还有一种诈骗是为安卓用户订阅高价服务。Android.Click.245.origin等木马加载网站,网站建议受害者下载各种软件。为此受害者需要输入电话号码获取验证码。有时甚至会自动生成订阅。此类诈骗更多详情请参阅我公司发布的新闻。

2018年出现新的安卓固件感染。3月份我公司介绍了其中一起感染事件。病毒分析人员在40多款移动设备的固件中发现木马Trojan Android.Triada.231。不法分子将此恶意程序嵌入到一个系统库源代码。Android.Triada.231会在启动被感染的智能手机和平板电脑时自动运行,启动后会将自身植入到负责启动其他进程的Zygote系统进程。这样就能够感染所有进程并暗中执行恶意操作。Android.Triada.231的主要功能在于暗中下载、安装并卸载程序。

前景和发展趋势

尽管2018年没有出现严重的病毒事件,但未来很有可能会涌现大量威胁。同以往一样,使用各种编程语言编写的恶意脚本将继续增多。此类脚本不仅针对Windows设备,还会攻击其他系统平台,尤其是Linux系统平台。

此外,还会出现利用被感染设备的硬件挖掘电子加密货币的新挖矿木马。不法分子对物联网的兴趣也不会减弱:目前已经出现针对智能设备的木马,在不久的将来一定会更多。

我们有充分的理由相信,2019年病毒编写者将创建并传播新的安卓木马。

去年的趋势表明,移动恶意程序主要是广告木马和银行木马。

同时诈骗邮件的群发数量应该不会减少:网络诈骗分子将想出更多新的手段欺骗互联网用户。不管怎样,2019年一定会出现新的信息安全威胁。这意味着,为我们的设备提供可靠和最新的反病毒保护意义重大。

[% END %]