Doctor Web:2018年7月移动设备病毒活动综述

2018.07.31

2018年7月份不法分子再度传播危险的安卓后门木马Android.Backdoor.554.origin,该木马早在2017年4月已被Doctor Web公司病毒分析人员侦测,网络犯罪分子利用这一木马能监视用户并远程控制被感染智能手机或平板电脑。Android.Backdoor.554.origin藏有Windows蠕虫,可复制到移动设备的内存卡中继续感染Windows电脑。此外,7月份不法分子继续利用银行木马攻击安卓智能手机和平板电脑用户。其中被命名为Android.Banker.2746的银行木马被置于Google Play。安卓官方应用目录还出现恶意程序Android.DownLoader.753.origin,能向移动设备下载其他银行木马。此外,7月份网络犯罪分子开始传播其他安卓银行木马,病毒编写者将其中一个银行木马Android.BankBot.279.origin伪装成应用。7月份Doctor Web公司病毒分析人员还发现多个新的商业间谍程序,将其命名为 Program.Shadspy.1.origin和Program.AppSpy.1.origin。

7月主要趋势

- 一种监控用户并帮助不法分子感染Windows计算机的安卓后门木马正在传播

- 在Google Play目录中出现恶意程序

- 银行木马正在传播

本月移动威胁

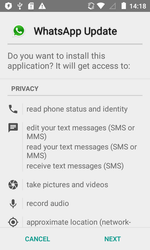

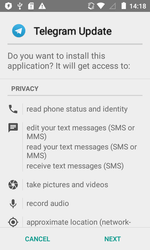

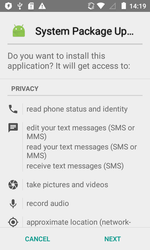

7月份,信息安全技术人员记录到后门木马 Android.Backdoor.554.origin对安卓智能手机和平板电脑用户的攻击。该木马伪装成知名的新版在线通讯程序(如WhatsApp和Telegram)、系统及其他重要更新进行传播。

Android.Backdoor.554.origin执行不法分子的指令,使网络犯罪分子能够控制被感染移动设备并监视用户。木马还会跟踪安卓智能手机和平板电脑的定位、拦截常用通讯程序的聊天记录、获取来电或短信权限,窃取手机通讯簿上的联系人信息并执行其他恶意操作。此外,该后门木马还在自己的文件资源中隐藏Windows蠕虫,我公司技术人员将该蠕虫命名为Win32.HLLW.Siggen.10482。Android.Backdoor.554.origin在感染移动设备后会将蠕虫复制到内存卡,放置到图片目录。此时,扩展名为.pif的可执行文件Win32.HLLW.Siggen.10482会获取所在目录名称。在用户打开或将这些目录复制到电脑查看图片时就可能启动蠕虫。

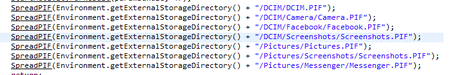

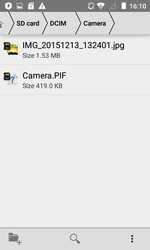

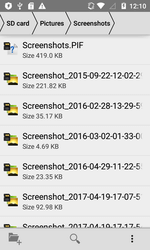

下图显示的是木马Android.Backdoor.554.origin放置Win32.HLLW.Siggen.10482的目录列表:

将蠕虫的可执行文件成功复制到被感染安卓设备内存卡图片目录的示例如下:

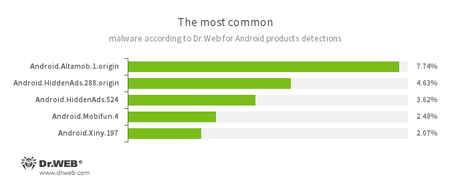

Dr.Web安卓反病毒产品收集的统计数据

- Android.Altamob.1.origin

- 暗中下载并启动恶意模块的木马广告平台

- Android.HiddenAds.288.origin

- Android.HiddenAds.524

- 用来显示烦人广告的木马。被有时暗中安装到系统目录的恶意程序伪装成热门应用进行传播。

- Android.Mobifun.4

- 一种下载其他恶意应用的木马。

- Android.Xiny.197

- 一种用于暗中下载并安装其他恶意应用的木马。

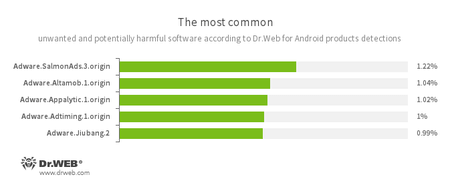

- Adware.SalmonAds.3.origin

- Adware.Altamob.1.origin

- Adware.Appalytic.1.origin

- Adware.Adtiming.1.origin

- Adware.Jiubang.2

- 嵌入到安卓应用并用于在移动设备显示烦人广告的不良程序模块。

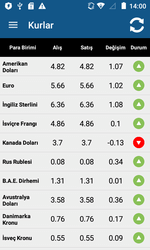

银行木马

在过去的一个月里,信息安全技术人员在Google Play目录中发现了一个木马,并根据Doctor Web公司分类将其命名为Android.DownLoader.753.origin。该恶意程序伪装成财务应用进行传播。该木马的一些变种能执行恶意功能,而有些变种没有恶意功能,而是将有恶意功能的木马页面加载到Play商店,诱骗用户下载。

Android.DownLoader.753.origin从远程服务器暗中下载Android.BankBot家族的一个银行木马,并显示标准的安装对话框,试图将其安装到设备。

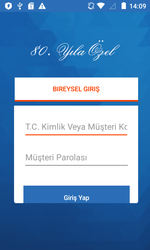

7月中旬,Doctor Web公司技术人员对被命名为Android.Banker.2746的银行木马进行了分析。病毒编写者通过Google Play目录传播此木马,将其伪装成官方银行应用。

不法分子试图利用这一木马访问土耳其一家信贷组织的客户账户。 Android.Banker.2746会显示虚假的用户名和密码输入窗口,并拦截一次性验证码短信。

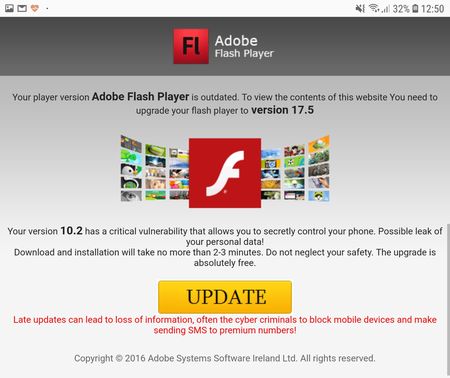

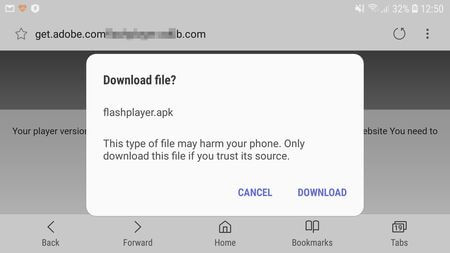

恶意程序Android.BankBot.279.origin是7月份攻击用户的另一银行木马。网络犯罪分子利用诈骗网站进行传播。当用户通过移动设备访问其中一个诈骗网站时,该木马会伪装成无害或有用的程序(如Adobe Flash Player播放器、在线通信程序、用于连接VPN服务的客户端及其他软件)下载到设备。Android.BankBot.279.origin跟踪智能手机或平板电脑上安装的银行应用启动,并在其窗口上显示网络钓鱼登录窗口以访问用户帐户。此外,银行木马还会更改屏幕解锁码并锁定被感染设备。

Android.BankBot.279.origin下载到安卓智能手机或平板电脑的网站示例:

间谍木马

7月份,Doctor Web公司技术人员侦测到多种新的商业间谍程序。其中一个被命名为Program.AppSpy.1.origin,能够跟踪被感染设备的位置、窃听通话并拦截SMS短信。另一个添加到Dr.Web病毒库的网络间谍程序被命名为Program.Shadspy.1.origin。该应用具有广泛功能,能够监控短信、电话、设备位置,利用内置麦克风记录环境、从Web浏览器复制访问网站的历史记录、从用户日历复制日程信息、利用智能手机或平板电脑的照相机拍照,并执行其他操作。此外,如果可获取root权限,Program.Shadspy.1.origin还能够拦截Facebook和WhatsApp程序的聊天记录。

银行木马对移动设备用户构成严重威胁。不法分子不仅通过欺诈性网站继续传播上述恶意程序,还通过Google Play程序的官方目录进行传播。Doctor Web公司建议用户安装Dr.Web安卓反病毒软件来抵御这些或其他安卓木马。

Your Android needs protection!

Use Dr.Web

- First Russian anti-virus for Android

- Over 135 million downloads—just from Google Play!

- Available free of charge for users who purchase Dr.Web home products