Doctor Web:2017年11月病毒活动综述

2017.11.30

11月份,Doctor Web公司技术人员对Trojan.Gozi银行木马家族出现的一种新木马进行了研究。 与之前同类病毒不同的是,这一新木马完全由一组模块组成,不再具备生成控制服务器域名的机制:服务器地址被直接写入恶意程序配置。

11月还发现一种新的Linux后门木马和多个欺诈网站。网络犯罪分子利用这些网站以一个根本不存在的公共基金的名义骗取互联网用户的钱财。

11月主要趋势

- 出现一种新的银行木马

- 一种新的Linux后门木马正在传播

- 出现一种新的网络欺诈方式

本月移动威胁

病毒分析人员对Gozi银行木马家族已经非常熟悉:之前发现的该木马家族的一个木马通过使用之前发现的该木马家族的一个木马通过使用从NASA服务器下载的文本文件作为生成控制服务器地址的字典。名为Trojan.Gozi.64的新版银行木马能够感染运行32位和64位版本的Windows 7及更高版本的计算机。这一恶意程序不在更早版本的Windows系统上运行。

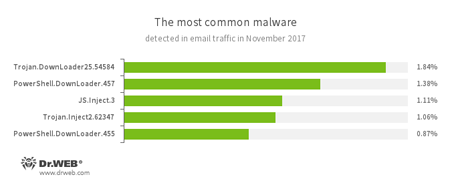

Trojan.Gozi.64的主要功用在于执行Web注入,也就是可以将第三方内容注入到用户正在浏览的网页中,例如伪造银行网站和在线银行系统的登录页面。

另外,由于木马直接在被感染的计算机上进行网页修改,网页的URL在浏览器地址栏显示是正确的,以此迷惑用户,防止用户发现问题。用户在虚假页面输入的所有数据都会发送给不法分子,导致受害者的账号被盗用。

有关Trojan.Gozi.64的功能、工作原理及功用的更多信息请参阅我公司网站发布的文章。

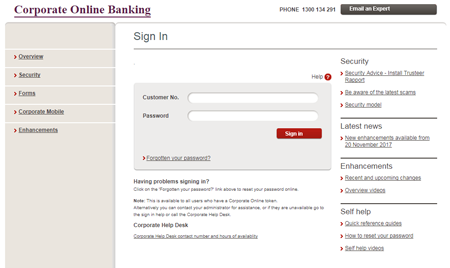

Dr.Web安卓反病毒产品收集的统计数据

- Trojan.DownLoader

- 用来在受攻击计算机下载其他恶意应用的木马家族。

- Trojan.Starter.7394

- 主要功用是在受感染的系统中启动带有特定恶意功能的可执行文件的一个木马家族代表。

- Trojan.Encoder.11432

- 一种被称为WannaCry的多组件网络蠕虫,无需用户参与就能够感染Windows计算机,加密计算机中的文件并要求支付赎金。由于木马利用不同密钥加密测试文件等文件,所以即便已向不法分子支付赎金,也没有人可以保证能够将被加密信息成功解密。

- Trojan.Zadved

- 是用于在浏览器窗口更换搜索系统输出结果以及在社交网站显示虚假弹出消息的插件。此外还包含木马功能,可更换各种网站显示的广告消息。

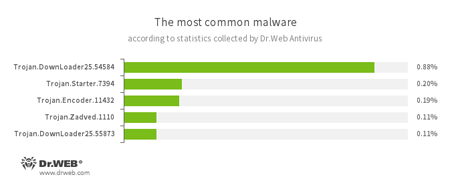

Doctor Web统计服务器收集的数据结果

- Trojan.DownLoader25.54584, Trojan.DownLoad3.46852

- 用来在受攻击计算机下载其他恶意应用的木马家族代表。

- JS.Inject

- 一种用JavaScript语言编写的恶意脚本家族,可将恶意脚本嵌入到网站HTML代码。

- Trojan.Inject

- 一种在其他程序进程嵌入恶意代码的恶意程序家族。

- PowerShell.DownLoader

- 用PowerShell脚本编写的恶意文件家族,在计算机上下载并安装其他恶意程序。

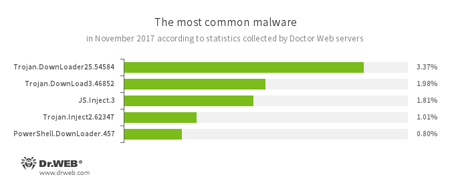

邮箱流量恶意程序统计

- Trojan.DownLoader

- 用来在受攻击计算机下载其他恶意应用的木马家族。

- PowerShell.DownLoader

- 用PowerShell脚本编写的恶意文件家族,在计算机上下载并安装其他恶意程序。

- JS.Inject

- 一种用JavaScript语言编写的恶意脚本家族,可将恶意脚本嵌入到网站HTML代码。

- Trojan.Inject

- 在其他程序进程嵌入恶意代码的恶意程序家族。

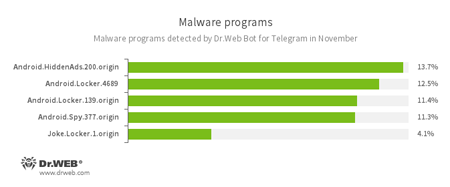

Dr.Web Bot for Telegram的统计数据结果

- Android.HiddenAds.200.origin

- 一种旨在显示烦人广告的木马。 由其他恶意程序伪装成热门应用进行传播,在某些情况下被暗中隐藏在系统目录中。

- Android.Locker

- 用于勒索的安卓木马家族。此类恶意程序能够显示消息称用户似乎触犯了法律,因此对该移动设备进行锁定,用户需要支付一定的金额进行解锁。

- Android.Spy.337.origin

- 一种能够窃取包括用户密码在内的机密信息的安卓木马家族代表。

- Joke.Locker.1.origin

- 锁定移动设备屏幕并显示Windows操作系统蓝屏(BSOD,Blue Screen of Death)的安卓玩笑程序。

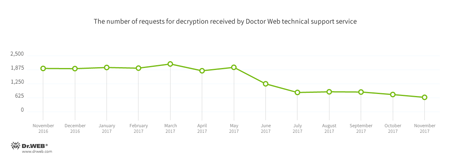

木马加密器

11月份,Doctor Web公司技术支持部门接收到的解密申请大部分来自以下木马加密器变种受害者:

- Trojan.Encoder.3953— 申请的17.88%;

- Trojan.Encoder.858— 申请的8.39% ;

- Trojan.Encoder.11539— 申请的6.39% ;

- Trojan.Encoder.567— 申请的5.66% ;

- Trojan.Encoder.3976— 申请的2.37% ;

- Trojan.Encoder.761— 申请的2.37% 。

危险网站

2017年11月份Dr.Web不推荐网站和恶意网站数据库新添331 895个互联网地址。

| 2017.10 | 2017.11 | 增幅 |

|---|---|---|

| +256,429 | +331,895 | +29.4% |

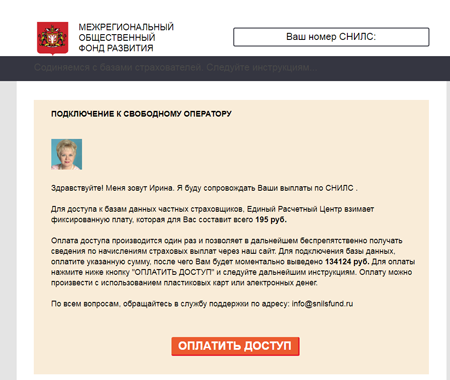

11月份Doctor Web公司发现了一种在俄罗斯网络兴起的新型诈骗方式。不法分子群发据称属于“区域公共发展基金”网站链接的垃圾邮件。诈骗分子为访问者提供不存在的俄罗斯联邦政府法令链接,建议其检查保险公司应向他们支付赔偿金,访问者需要提供个人社保号(SNILS)或护照号码。无论受害者填写什么信息(甚至是任意数字排列),都会收到一条消息,称保险公司应向其支付数十万卢布的保险金,但需要先交纳手续费才能得到这笔保险金。

病毒分析人员在“区域公共发展基金”网页的服务器上发现很多其他的欺诈行为。更多详情请参阅Doctor Web公司网站发布的综述。

不推荐网站Linux恶意程序

11月末,Doctor Web公司病毒分析人员对一种的新Linux后门木马进行了研究,这一木马被命名为Linux.BackDoor.Hook.1,可以下载不法分子命令中指定的文件,启动应用程序或连接特定的远程节点。该恶意程序更多特点请参阅我公司发布的关于Linux.BackDoor.Hook.1的新闻。

移动恶意软件和不良软件

11月份Doctor Web公司病毒分析人员在Google Play目录上发现能够下载补充恶意模块的木马 Android.RemoteCode.106.origin。这些恶意模块加载网站并点击上面的广告链接和横幅。此外,在目录中还出现了发送高价短信的Android.SmsSend家族恶意程序。同样在11月份,通过被感染智能手机和平板电脑获取Monero电子加密货币的木马Android.CoinMine.3也通过Google Play加以传播。此外,Google Play上还出现多个Android.Banker家族银行木马。这些木马的功用是窃取安卓用户的机密信息和银行帐户中的钱财。

家族银行木马。这些木马的功用是窃取安卓用户的机密信息和银行帐户中的钱财。

- 在Google Play目录出现多个木马。

11月份移动病毒情况更多详情请参阅移动威胁综述 。