Doctor Web:2017年5月移动设备病毒活动综述

2017.05.31

Doctor Web公司发布2017年5月针对安卓智能手机和平板电脑的病毒活动综述。5月份我公司技术人员在Google Play目录中侦测到多个安卓木马。其中的一个木马从互联网下载应用并窃取机密信息。另一个木马能够下载并启动补充程序模块,显示烦人的广告。此外,5月份不法分子四处传播一个用于窃取用户账户的银行木马。

5月主要趋势

- Google Play目录中出现多个木马

- 一个安卓银行木马正在传播

本月威胁

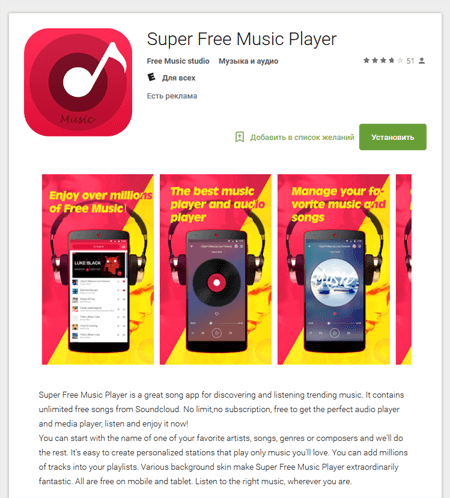

5月初我公司技术人员在Google Play目录中侦测到嵌入到音频播放器的木马Android.RemoteCode.28。该木马从互联网下载其他程序并将被感染设备的信息及设备上安装的软件信息发送到控制服务器。

Android.RemoteCode.28 的特点如下:

- 木马基本恶意功能位于加密的辅助程序模块中;

- Android.RemoteCode.28 仅在启动8个小时后开始进行恶意活动;

- 木马会检查设备中是否装有仿真工具和调试工具,一旦侦测到上述工具立即停止运行。

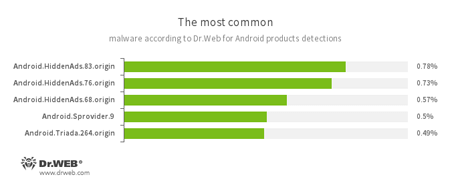

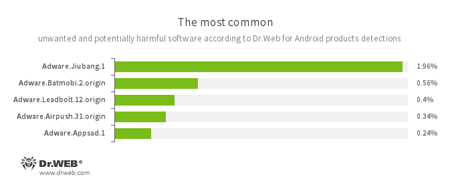

Dr.Web安卓反病毒产品收集的统计数据

- Android.HiddenAds.83.origin

- Android.HiddenAds.76.origin

- Android.HiddenAds.68.origin

- 用来显示烦人广告的木马。被有时暗中安装到系统目录的恶意程序伪装成热门应用进行传播。

- Android.Sprovider.9

- 一种木马程序,用来在安卓通知栏显示烦人的广告并下载、启动包括恶意程序在内的其他应用。

- Android.Triada.264.origin

- 一种执行各种恶意操作的多功能木马代表。

- Adware.Jiubang.1

- Adware.Batmobi.2.origin

- Adware.Leadbolt.12.origin

- Adware.Airpush.31.origin

- Adware.Appsad.1

- 嵌入到安卓应用、用来在移动设备显示烦人广告的不良程序模块。

Google Play中的木马

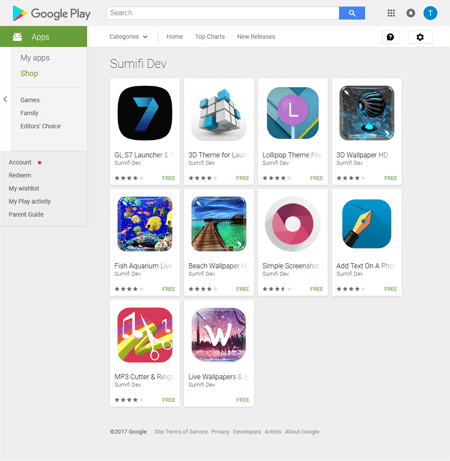

5月中旬在Google Play目录中出现多个嵌入木马 Android.Spy.308.origin 的应用程序。其中有由开发者Sumifi Dev传播的应用。这已不是这一恶意程序第一次入侵安卓官方软件目录。Doctor Web公司在2016年7月份已介绍过一个类似事件。 Android.Spy.308.origin 被侦测到以后,开发人员删除了木马组件,对被感染应用进行更新,目前保证了这些应用的安全性。

Android.Spy.308.origin 显示烦人的广告,同时暗中下载并启动补充程序模块。此外,该木马还会窃取机密信息并将其发送到控制服务器

银行木马

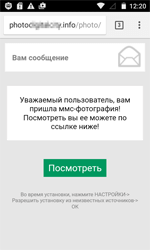

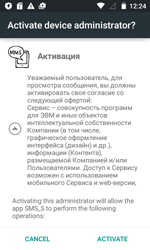

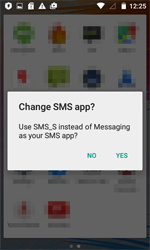

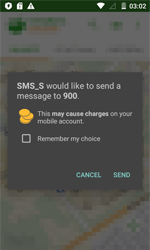

5月份网络犯罪分子将银行木马 Android.BankBot.186.origin 伪装成MMS短信加以传播,用户收到的短信内含打开欺诈网页的链接。恶意应用的apk文件从这一网页下载到移动设备。

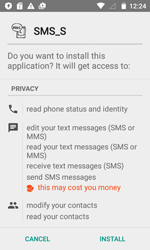

Android.BankBot.186.origin 会询问移动设备管理员权限,使自己难以被删除。此外,还会试图将自己偷换成处理短信的标准应用,以便绕过新版本安卓安全系统并获取发送和拦截短信的权限。随后木马会检查用户银行账户余额并暗中将钱转给网络犯罪分子。

同以往一样,安卓移动恶意程序仍然非常危险。木马能够利用诈骗网页进行传播,也能够通过Google Play官方应用网站进行传播。Doctor Web公司建议用户安装Dr.Web安卓反病毒软件来保护智能手机和平板电脑免受危险软件和不良软件的威胁。