Doctor Web:2016年8月病毒活动综述

2016.08.31

Doctor Web公司分析人员在8月份对大量恶意程序进行了研究。8月初侦测到一种感染POS终端的木马,之后完成了对两种使用Go语言编写的Linux木马的分析工作,其中一种木马能够创建僵尸网络。同时,还侦测到一种利用常用远程控制工具TeamViewer的恶意程序以及向受害者计算机安装假浏览器的木马。

8月主要趋势

- 出现POS终端木马

- 新Windows木马正在传播

- 出现用Go语言编写的Linux木马

本月威胁

利用TeamViewer工具的恶意程序对于病毒分析人员来说并不少见:2016年5月我公司曾介绍过这样一个木马进。8月份Doctor Web公司技术人员发现的木马 BackDoor.TeamViewerENT.1又被称为Spy-Agent。与之前的此类木马不同,BackDoor.TeamViewerENT.1是利用TeamViewer的功能从事间谍活动。

该后门木马能够从控制服务器自行下载TeamViewer欠缺组件并执行下列指令:

- 重启计算机;

- 关闭计算机;

- 卸载TeamViewer;

- 重启TeamViewe;

- 开始使用麦克风窃听;

- 停止使用麦克风窃听;

- 查找网络摄像头;

- 开始使用网络摄像头查看;

- 停止使用网络摄像头查看;

- 下载文件,将其保存到临时文件夹并打开;

- 更新配置文件或后门文件;

- 连接指定远程节点,随后启动cmd.exe,将输入-输出重新定向到远程主机。

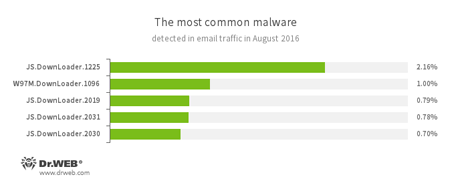

Doctor Web公司病毒分析人员发现,不法分子在不同时间利用BackDoor.TeamViewerENT.1攻击特定国家及地区的用户。其攻击目标及木马运行原理详情请参阅我公司网站发布的信息。

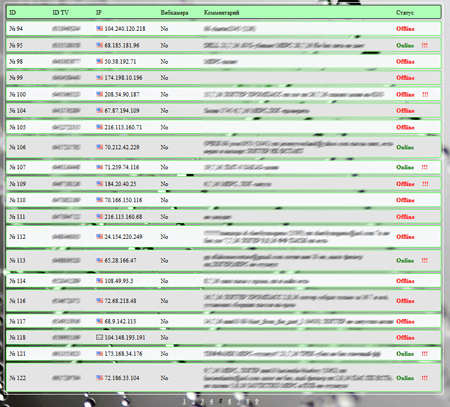

清除工具Dr.Web CureIt!统计数据结果

- Trojan.BtcMine.793

意在非法利用被感染计算机的计算资源以获取(开采)各种加密电子货币,例如比特币的恶意软件家族代表。 - Trojan.DownLoader

木马家族,用于在受攻击计算机下载其他恶意应用程序。 - Trojan.LoadMoney

由联盟程序LoadMoney服务器生成的下载器程序家族。此类应用程序在受害者计算机下载并安装各种不良软件。 - Trojan.InstallCore.1903

一种不良应用程序和恶意应用程序安装器家族代表。 - Trojan.BPlug

此加载项(插件)用于常见浏览器,在网页中显示烦人的广告。

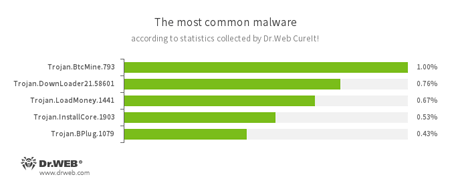

Doctor Web统计服务器收集的数据结果

- JS.Downloader

一种用JavaScript语言写的恶意脚本,用于在电脑上下载和安装其他恶意软件。 - Trojan.DownLoader

木马家族,用于在受攻击计算机下载其他恶意应用程序。 - Trojan.BPlug

此加载项(插件)用于常见浏览器,在网页中显示烦人的广告。 - Trojan.LoadMoney

由联盟程序LoadMoney服务器生成的下载器程序家族。此类应用程序在受害者计算机下载并安装各种不良软件。 - JS.Redirector

用JavaScript语言写成的恶意脚本,用于将浏览器用户重定向至其他网页。

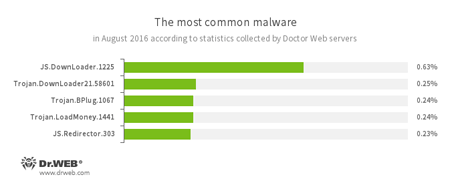

邮箱流量恶意程序统计

- JS.Downloader

一种用JavaScript语言写的恶意脚本,用于在电脑上下载和安装其他恶意软件。 - W97M.DownLoader

利用办公软件运行漏洞的木马下载器家族。旨在向被攻击的计算机下载其他恶意软件。

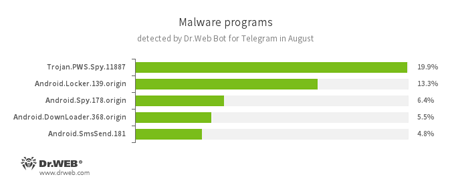

Dr.Web Bot for Telegram的数据结果

2016年3月我公司推出了Dr.Web Bot for Telegram。Bot能够在线扫描链接或文件并及时报告威胁,比如提醒用户,邮箱中接收到的文件是病毒或者用户正在访问恶意网页。迄今为止,已有数万名用户使用了这一功能。Doctor Web公司收集到的统计信息表明,Telegram用户利用Dr.Web Bot不仅侦测到了Microsoft Windows恶意程序,还侦测到了针对安卓移动平台的恶意程序。此外,2016年8月份有5.9%用户利用EICAR测试文件检测了Bot的运行能力。Dr.Web Bot for Telegram在8月份侦测到的五大恶意程序如下:

- Trojan.PWS.Spy

窃取用户Windows个人数据(比如密码)的恶意程序家族。 - Android.Locker

用于勒索用户钱财的安卓木马家族。此类恶意程序的各种变种锁定设备,显示消息称用户似乎触犯了法律。受害者需要支付一定的金额进行解锁。 - Android.Spy

感染安卓移动设备的多功能木马家族,能够读取并记录联系方式,接收并发送短信,确定GPS定位,读取并记录浏览器书签,获取移动设备IMEI信息及移动电话号码。 - Android.DownLoader

用于向安卓移动设备下载并安装其他恶意应用的木马程序。 - Android.SmsSend

安卓移动设备上运行的恶意程序家族。该家族木马用于发送高价短信。

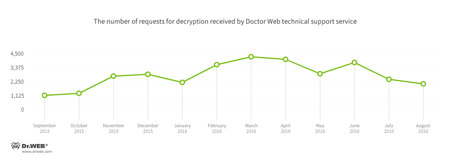

木马加密器

8月份Doctor Web公司技术支持部门接收到的解密申请大部分来自以下木马加密器变种受害者:

- Trojan.Encoder.761 — 申请的17.69%;

- Trojan.Encoder.858 — 申请的15.40%;

- Trojan.Encoder.4860 — 申请的12.56%;

- Trojan.Encoder.567 — 申请的9.49% ;

- Trojan.Encoder.567 — 申请的6.08%。

危险网站

2016年8月Dr.Web不推荐网站和恶意网站数据库新添245 394个互联网地址。

| 2016.07 | 2016.08 | 增幅 |

|---|---|---|

| +139 803 | +245 394 | +75,5% |

Linux恶意程序

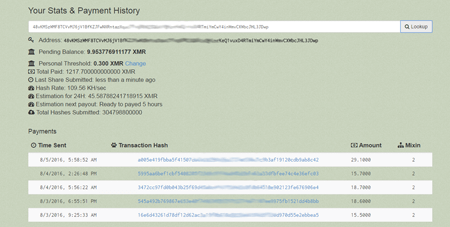

8月初Doctor Web公司病毒分析人员侦测到一种使用Go语言编写的Linux木马。这一恶意程序被命名为Linux.Lady.1,用于下载并在被感染计算机启动用来获取(开采)加密电子货币的程序。启动后,Linux.Lady.1将计算机Linux安装版本和所属操作系统名称、处理器数量、已启动进程名称及数量等信息传送到控制服务器。上传信息后木马会获取配置文件,利用配置文件可下载并启动挖矿程序。获取的钱财会转到不法分子的电子钱包中。

Linux.Lady.1木马更多详情请参阅Doctor Web公司发布的文章。

Doctor Web公司在8月中旬公布另一种危险Linux木马Linux.Rex.1正在传播,该木马具有更多功能,也是使用Go语言编写。木马能够创建一级僵尸网络,其主要功能在于攻击多个常用CMS的网站,还能够群发带有威胁的邮件,组织DDoS攻击,窃取保存在受攻击节点的用户列表、SSH私人密钥、用户名和密码。此外,Linux.Lady.1还能够按照不法分子的指令在受攻击计算机上启动各种应用。

其他事件

月初出现了感染POS终端的木马Trojan.Kasidet.1。该木马除了能够感染POS终端,还能够窃取Outlook、Foxmail或Thunderbird邮箱密码,入侵Mozilla Firefox、Google Chrome、 Microsoft Internet Explorer和Maxthon浏览器进程来拦截GET或POST请求。该恶意程序还能够按照控制服务器指令下载其他应用或恶意数据库并在被感染计算机将其启动,在磁盘上查找指定文件或计算机已启动进程列表并传送给不法分子。Trojan.Kasidet.1更多详情请参阅相关概述。

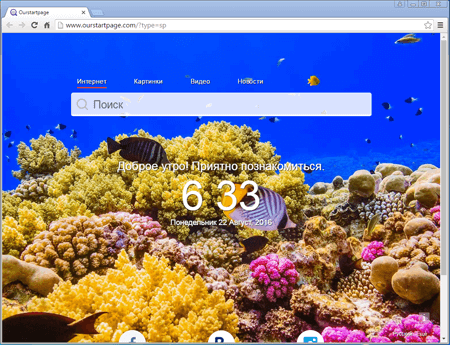

8月末木马Trojan.Mutabaha.1开始传播,伪装成Chrome浏览器安装到受害者计算机上。

此浏览器专有名称为Outfire,而Trojan.Mutabaha.1病毒编写者传播的是56个不同名称的类似浏览器。Outfire暗中替换安装在系统中的Google Chrome浏览器,修改已有图标(或将其删除并创建新图标),将已有的Chrome用户信息复制到新浏览器中。在新浏览器设置中无法更改其主页。此外,该浏览器还包含无法去除的插件,可偷换用户浏览网页中的广告。该恶意程序更多详情请参阅Doctor Web公司发布的新闻。

移动恶意软件和不良软件

8月份Doctor Web公司病毒分析人员侦测到一种在已启动应用和操作系统界面上方显示烦人广告的安卓木马,该木马还能够从 Google Play目录自行购买并下载程序。此外,上个月Apple iTunes在线商店中还出现了假冒成Dr.Web for iOS的软件。

8月份最值得注意的移动安全事件有:

- 出现了一种能够显示烦人广告,并从Google Play目录自行购买、下载软件的安卓木马;

- Apple iTunes商店出现了伪造的Dr.Web for iOS应用。

8月份移动病毒情况更多详情请参阅移动威胁综述。