Doctor Web:2015年7月安卓移动设备病毒活动综述

2015.08.03

7月主要趋势

- 不法分子利用各种广告模块进行木马程序获利

- Google Play出现新的恶意应用程序

- 出现危险的后门木马

- 安卓勒索木马增多

- 短信木马增多

Dr.Web病毒库安卓操作系统恶意程序和不良程序的记录数量

| 2015.06 | 2015.07 | 增幅 |

|---|---|---|

| 10 144 | 11 422 | +12,6% |

本月移动威胁

7月份侦测到了一个值得注意的安卓木马,已添加到Dr.Web病毒库,命名为 Android.Poder.1。不法分子将此恶意应用程序植入到一系列无害程序中(主要是游戏),窃取机密信息,根据通讯簿所有联系方式群发包含木马下载链接的短信,并显示各种广告消息,使病毒编写者获利。除了显示广告,Android.Poder.1还有一个获利工具。木马建议用户进行少量支付来获得一些在正版应用程序中实际上免费的功能,而用户的支付最终会落入病毒编写者的口袋。此木马的特点如下:

- 嵌入在一系列经不法分子修改了的游戏程序;

- 可收集机密信息(浏览器访问历史和保存的书签);

- 可向用户通讯簿的号码发送包含木马下载链接的短信(恶意应用程序有不同变种,有的可不经移动设备用户允许就进行发送,有的需要用户同意,这种情况下使用消息常规发送方式);

- 包含多个用于显示不良广告的程序模块;

- 建议用户付费以便访问不法分子控制的应用程序的一些功能。

Google Play的安卓木马

7月份信息安全技术人员公布侦测到病毒编写者新上传到Google Play的安卓木马。此类恶意程序按照Doctor Web公司分类被命名为Android.Spy.134 和Android.Spy.135,隐藏貌似无害的游戏中。此类木马可在屏幕上显示伪造的Facebook客户端身份验证窗口,向移动设备用户询问账户用户名和密码,并将这些数据传送到远程服务器。随后,受害者通讯录上的许多社交网络用户会很快收到来自“朋友”的消息,建议他们安装游戏,并转到指定链接。利用这种方式病毒编写者可广泛传播此类木马。在Google Play删除Android.Spy.134 和 Android.Spy.135 之前,这两种木马已被下载500 000逾次。

此类木马特点:

- 在Google Play目录下载量超过500 000次;

- 利用Mono Framework软件平台创建; 表面上木马伪装成合法游戏;可显示伪装成Facebook客户端身份验证的窗口,向受害者询问其账户的用户名和密码;可在Facebook社交网络用户通讯录中的“朋友”之间传播建议安装游戏的消息,并转到指定链接。

7月末Doctor Web病毒分析人员在Google Play目录侦测到另一种木马被命名为Android.DownLoader.171.origin。这一恶意应用程序的功能是在移动设备下载并安装各种程序。此外,可根据病毒编写者指令,删除已安装的软件。Android.DownLoader.171.origin还会在操作系统通知面板显示广告。

在Google Play目录侦测到此木马时,已有100 000多名用户下载。而且,不法分子还这一应用程序传播到了其他常用的在线平台,特别是面向中国用户的平台,造成安装Android.DownLoader.171.origin的移动设备用户总量超过了一百五十万。 此木马详情请参阅Doctor Web公司网站公布的相关介绍。

后门木马

上个月Dr.Web病毒库中同时添加了多个新的Android.Backdoor家族后门木马,其功用为在被感染移动设备上根据病毒编写者指令执行各种不良操作。特别值得注意的是其中的木马Android.Backdoor.114.origin 和 Android.Backdoor.213.origin。病毒编写者将此类后门木马传播到经修改的无害的应用程序上,窃取用户各种机密信息,暗中下载并安装其他应用程序。此外,Android.Backdoor.114.origin木马试图获取被感染系统的root权限,在系统目录进行安装,防止自身被删除。

Android.Backdoor家族木马在Dr.Web病毒库的记录数量:

| 2015.06 | 2015.07 | 增幅 |

|---|---|---|

| 214 | 257 | +20,1% |

安卓勒索木马

7月份出现了大量新的Android.Locker家族勒索木马。此类恶意应用程序锁定移动设备并要求用户支付解锁。安卓勒索木马在Dr.Web病毒库的记录数量:

| 2015.06 | 2015.07 | 增幅 |

|---|---|---|

| 301 | 356 | +14,8% |

银行木马

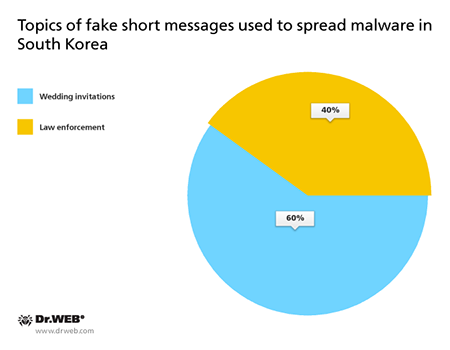

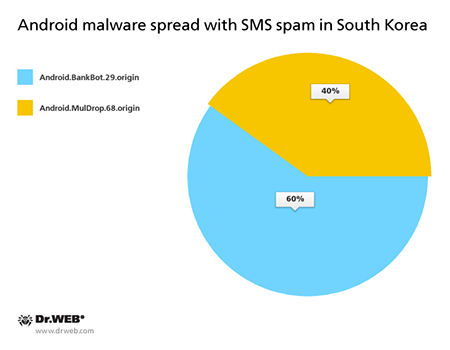

7月份,不法分子继续传播各种用于窃取银行账户钱财的木马。韩国病毒编写者再次组织了多起包含恶意安卓程序下载链接的垃圾短信群发。 此类攻击没有超过十次,与上个月相比还不算频繁。

7月份,韩国网络犯罪分子利用垃圾短信传播的安卓木马有:

Android.BankBot银行木马在Dr.Web病毒库的记录数量:

| 2015.06 | 2015.07 | 增幅 |

|---|---|---|

| 122 | 135 | +10,65% |

Android.BankBot.29.origin

盗取一系列韩国信贷机构客户身份验证数据的银行木马。启动真正的互联网银行程序时,木马用虚假副本代替其界面,虚假副本询问所有管理银行账户访问权限所需的机密信息。随后将用户输入的信息发送给不法分子。Android.Banker.32.origin则伪装成某种银行订阅服务,试图安装到用户设备。

Android.MulDrop.68.origin

用于传播并在移动设备安装其他恶意程序的木马。

短信木马

上个月Doctor Web公司技术人员侦测到大量新的短信木马发送高价短信,订阅付费服务。Android.SmsSend短信木马在Dr.Web病毒库的记录数量:

| 2015.06 | 2015.07 | 增幅 |

|---|---|---|

| 4745 | 5259 | +10,83% |