Doctor Web:2015年12月病毒活动综述

2015.12.30

从信息安全事件数量来看,12月份通常较为平静,病毒编写者在圣诞节和新年前夕一般不十分活跃。2015年12月也不例外。月初技术人员记录到OS Linux木马和OS X不良程序安装器正在传播,其中OS Linux木马能够在被感染设备下载并安装各种程序。同时,Doctor Web公司病毒分析人员再次侦测到危险的安卓银行木马正在广泛传播,这一木马在年初就已出现,到目前为止已发现感染移动设备上31000多次。

12月主要趋势

- 新的Linux木马程序正在传播

- 出现不良OS X应用程序安装器

- 危险的安卓银行木马正在传播

本月威胁

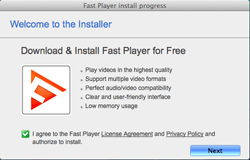

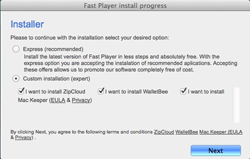

针对OS X操作系统的恶意程序数量持续增加,这表明不法分子对这一操作系统越来越感兴趣。目前针对Apple计算机的绝大多数威胁都是广告木马和不良程序安装器。Doctor Web公司病毒分析人员在2015年12月侦测到的木马Adware.Mac.Tuguu.1就属于此类不良程序安装器。Adware.Mac.Tuguu.1可暗中在潜在受害者的Mac安装各种补充应用程序,通常这些程序都是没有什么实际用途,有时则是恶意程序。

这种安装器伪装成各种免费的OS X程序进行传播。启动后, Adware.Mac.Tuguu.1会读取启动文件夹中的配置文件“.payload”,确定控制服务器地址,利用特有方式对地址进行修改并访问服务器上的补充软件列表,之后建议用户安装。这一软件与指令中心交换的所有数据都经过加密。根据安装器使用的内部编号, Adware.Mac.Tuguu.1能够在用户的Mac上安装736个不同的应用程序。同时在安装前Adware.Mac.Tuguu.1会检查这些程序是否彼此兼容,比如,木马不会将应用程序MacKeeper和MacKeeper Grouped一同安装。 Adware.Mac.Tuguu.1 还会确认软件之前没有安装到系统中,并在结束运行前检查是否成功安装。这一危险应用程序的详情请参阅Doctor Web公司网站发布的相关介绍。

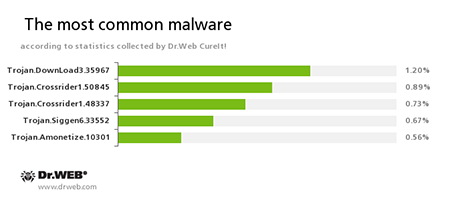

清除工具Dr.Web CureIt!统计数据结果

Trojan.DownLoad3.35967

一种从互联网下载并在受攻击计算机启动其他恶意程序的木马下载器家族代表。Trojan.Crossrider1.50845, Trojan.Crossrider1.48337

木马家族代表,用于显示各种可疑广告。Trojan.Siggen6.33552

用于安装其他危险软件的恶意程序。Trojan.Amonetize.10301

用于安装其他不良程序的恶意程序。

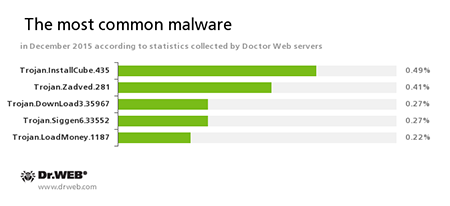

Doctor Web统计服务器收集的数据结果

Trojan.InstallCube

在用户计算机安装各种不需要的应用程序和不良应用程序的下载器程序家族。Trojan.Zadved

是用于在浏览器窗口更换搜索系统输出结果以及在社交网站显示虚假弹出消息的插件。此外还包含木马功能,可更换各种网站显示的广告消息。Trojan.DownLoad3.35967

一种从互联网下载并在受攻击计算机启动其他恶意程序的木马下载器家族代表。Trojan.Siggen6.33552

用于安装其他危险软件的恶意程序。Trojan.LoadMoney

由联盟程序LoadMoney服务器生成的下载器程序家族。此类应用程序在受害者计算机下载并安装各种不良软件。

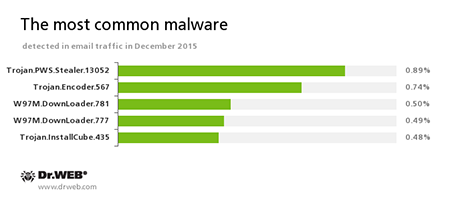

邮箱流量恶意程序统计

Trojan.PWS.Stealer

用于在被感染计算机窃取密码和其他机密信息的木马家族。Trojan.Encoder.567

一种加密受害者计算机文件并要求受害者支付解密的勒索木马家族代表。这一木马能够加密包括下列类型的重要文件:.jpg、.jpeg、.doc、.docx、.xls、xlsx、.dbf、.1cd、.psd、.dwg、.xml、.zip、.rar、.db3、.pdf、.rtf、.7z、.kwm、.arj、.xlsm、.key、.cer、.accdb、.odt、.ppt、.mdb、.dt、.gsf、.ppsx、.pptx。W97M.DownLoader

一种利用办公软件漏洞的木马下载器,功用在于将其他恶意程序下载到受攻击计算机。Trojan.InstallCube

在用户计算机安装各种不需要的应用程序和不良应用程序的下载器程序家族。

僵尸网络

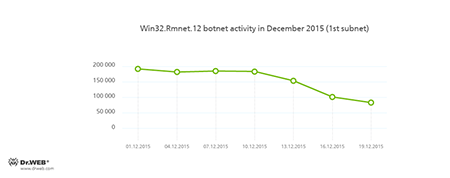

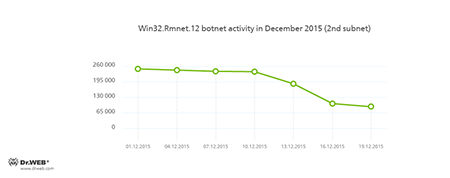

Doctor Web公司技术人员继续监测不法分子使用危险文件型病毒Win32.Rmnet.12创建的僵尸网络的活动。月末,这一僵尸网络的两个子僵尸网络的活跃度有所下降,其下降趋势见下图:

Rmnet — 不需用户参与即可进行传播的文件型病毒家族,能够将第三方内容嵌入到用户浏览的Web网站(理论上,网络犯罪分子能够利用这种方式获取受害者银行信息访问权限),窃取cookies文件和最流行的FTP客户端密码,并执行不法分子发出的各种指令。

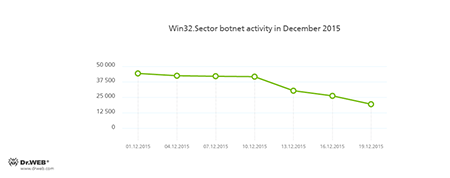

由感染文件型病毒Win32.Sector的计算机组成的僵尸网络仍继续活动,此恶意程序具有以下破坏性功能:

- 从P2P网络下载并在被感染机器上运行不同的可执行文件;

- 嵌入到被感染计算机的启动进程;

- 能够阻止某些反病毒程序运行并阻止访问反病毒产品厂商的网站;

- 感染本地磁盘和可移动载体上的文件对象(在感染过程中创建自启动文件autorun.inf)以及保存在共享网络文件夹的文件。

该僵尸网络日均活动见下图:

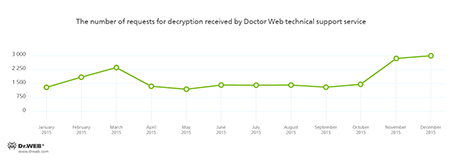

木马加密器

2015年12月最常见的加密器:

Linux恶意程序

Linux恶意程序数量逐渐增多:2015年12月,Doctor Web公司病毒分析人员侦测到木马Linux.Rekoobe.1,该木马能够根据不法分子的指令从控制服务器下载并向控制服务器上传各种文件,在被感染设备上与Linux命令解释程序进行交互。Linux.Rekoobe.1最初版本用于感染带有SPARC架构的Linux设备,但随后病毒编写者显然对木马进行了修改,使其同Intel平台兼容。Doctor Web公司技术人员已侦测到32位和64位OS Linux的Intel兼容版本的Linux.Rekoobe.1样本。

在某些情况下, Linux.Rekoobe.1可通过代理服务器与指令中心联系,同时还具有灵活的检查系统,可检查从控制服务器获取的、带有加密信息的链接是否可靠。尽管自身运行机制很复杂,Linux.Rekoobe.1仍只能执行不法分子的三种指令:从控制服务器下载或向控制服务器上传文件、将接收到的指令传送到Linux命令解释程序、将获取的输出信息传输到远程服务器,网络犯罪分子可通过这一指令与被感染设备进行远程交互。

这一木马的更多详情请参阅Doctor Web公司网站发布的新闻。

危险网站

2015年12月Dr.Web不推荐网站和恶意网站数据库新添210 987 个互联网地址。

| 2015.11 | 2015.12 | 增幅 |

|---|---|---|

| + 670 545 | + 210 987 | - 68.53% |

移动恶意软件和不良软件

12月份,不法分子再度对移动设备表现出兴趣,大量传播各种银行木马,从受害者账户窃取钱财。同时,病毒分析人员侦测到大量新的短信木马,12月份还侦测到一种感染iOS移动设备的恶意程序。

12月份最值得注意的移动安全事件有:

- 危险的银行木马正在传播;

- 出现新的短信木马;

- 出现一种新的iOS木马。

12月份移动病毒情况的更多详情请参阅移动威胁综述。