Doctor Web:2017年9月病毒活动综述

2017.09.29

9月份多家媒体报道网络犯罪分子开始大量利用用户浏览器非法获取(开采)加密电子货币,不法分子最为倾心的是加密电子货币Montero(XMR)。

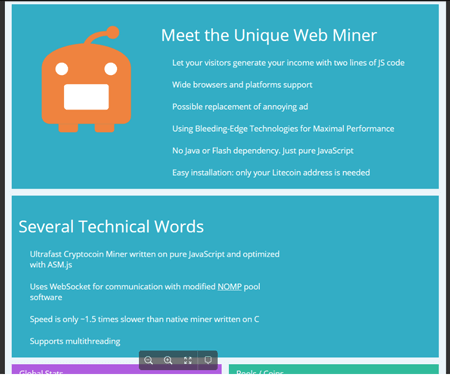

9月份Dr.Web病毒库添加的挖矿程序Tool.BtcMine.1046使用JavaScript语言编写。当用户访问特定网站时,嵌入到网页标记代码中的JavaScript脚本就会开始开采加密电子货币。据用户反应,此时计算机处理器的负载会达到100%,只有关闭浏览器窗口才能恢复正常。目前还难以判断导致这一事件的原因是网站被入侵,还是网站所有人自行将挖矿程序植入到了标记代码。我公司用户在试图打开包含类似脚本的网页时,Dr.Web反病毒软件会提醒用户发现潜在的危险内容。

添加上述威胁记录后不久,病毒库又添加了另一个名为Tool.BtcMine.1048的同类工具。这一挖矿程序使用的也是JavaScript语言。有可能编写这一工具最初只是想通过显示广告赚取收益,但可以在未经网站访问者同意的情况下运行。换句话说,这一技术既可以合法使用,也可以用于获取非法收益。网站所有者可以将此类脚本嵌入网站代码,但不良广告商也可将其植入网站,或者是黑客入侵后将脚本植入。此外,用户自己安装到浏览器的插件也可能被植入开采加密电子货币的功能。

9月份,信息安全技术人员在蓝牙协议栈发现漏洞,而Doctor Web公司分析人员发现网络犯罪分子在使用物联网大量群发垃圾邮件。

9月主要趋势

- 出现由JavaScript语言编写的挖矿程序

- 不法分子利用物联网群发垃圾邮件

- 在Bluetooth协议发现危险漏洞

本月威胁

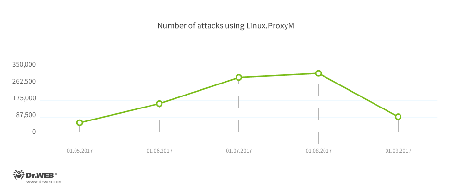

Doctor Web公司之前已经对恶意程序Linux.ProxyM进行介绍,该程序在被感染的Linux设备中启动SOCKS代理服务器。存在针对x86、MIPS、MIPSEL、PowerPC、ARM、Superh、Motorola 68000和SPARC架构的相应版本,也就是说,这一可以在诸如路由器、机顶盒等许多“智能”设备上运行。病毒分析师发现,网络犯罪分子使用感染这一木马的设备群发垃圾邮件,内容是成人资源广告。 每一台感染Linux.ProxyM的设备每天会发送约400封的电子邮件。 该僵尸网络的活动情况如下图所示:

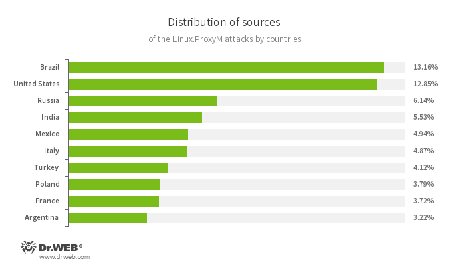

大多感染 Linux.ProxyM 并受到攻击的设备都位于巴西。数量第二的是美国,第三是俄罗斯

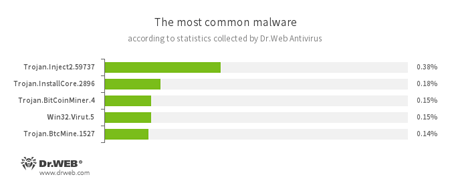

Dr.Web反病毒产品收集的统计数据

- Trojan.Inject

- 在其他程序进程嵌入恶意代码的恶意程序家族。

- Trojan.InstallCore

- 一种不良应用程序和恶意应用程序的安装器家族

- Trojan.BitCoinMiner.4

- 一种意在暗中获取(开采)加密电子货币BitCoin的恶意程序家族代表。

- Win32.Virut.5

- 一种感染可执行文件并利用IRC通道控制被感染计算机的多态病毒。

- Trojan.BtcMine

- 意在非法利用被感染计算机的计算资源以获取(开采)各种加密电子货币,例如比特币的恶意软件家族代表。

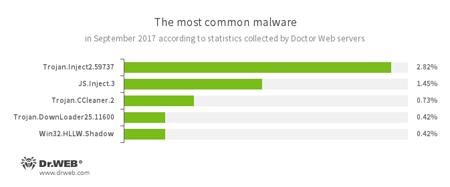

Doctor Web统计服务器收集的数据结果

- Trojan.Inject

- 在其他程序进程嵌入恶意代码的恶意程序家族。

- JS.Inject.3

- 一种用JavaScript语言编写的恶意脚本家族,可将恶意脚本嵌入到网站HTML代码。

- Trojan.CCleaner.2

- 在CCleaner应用中侦测到的恶意程序,用于优化Microsoft Windows操作系统。

- Trojan.DownLoader

- 用于在受攻击计算机下载其他恶意应用程序的木马家族。

- Win32.HLLW.Shadow

- 利用可移动载体和网络磁盘进行传播的蠕虫。此外,该木马还能够利用SMB标准协议进行网络传播,能够从控制服务器下载并启动可执行文件。

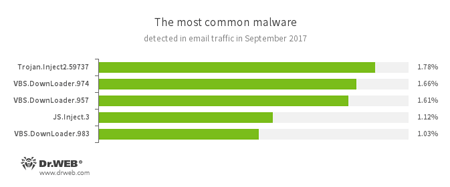

邮箱流量恶意程序统计

- Trojan.Inject

- 在其他程序进程嵌入恶意代码的恶意程序家族。

- VBS.DownLoader

- 一种用VBScript语言编写的恶意脚本家族,可下载其他恶意程序并将其安装到计算机。

- JS.Inject.3

- 一种用JavaScript语言编写的恶意脚本家族,可将恶意脚本嵌入到网站HTML代码。

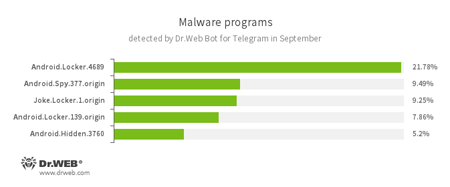

Dr.Web Bot for Telegram的统计数据结果

- Android.Locker

- 用于勒索的安卓木马家族。此类恶意程序能够显示消息称用户似乎触犯了法律,因此对该移动设备进行锁定,用户需要支付一定的金额进行解锁。

- Android.Spy.337.origin

- 一种能够窃取包括用户密码在内的机密信息的安卓木马家族代表。

- Joke.Locker.1.origin

- 锁定移动设备屏幕并在屏幕上显示Windows操作系统蓝屏(BSOD,Blue Screen of Death)的安卓玩笑程序。

- Android.Hidden

- 一种能够将自己的图标隐藏在被感染设备应用列表中的安卓木马家族。

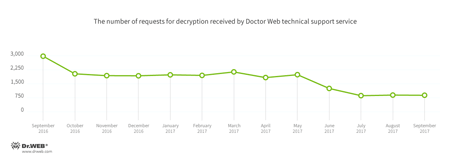

木马加密器

9月份Doctor Web公司技术支持部门接收到的解密申请大部分来自以下木马加密器变种受害者:

- Trojan.Encoder.858 — 申请的 23.49% ;

- Trojan.Encoder.13671 — 申请的 5.33%;

- Trojan.Encoder.11464 — 申请的 3.89% ;

- Trojan.Encoder.761 — 申请的 2.74% ;

- Trojan.Encoder.5342 — 申请的 2.02% ;

- Trojan.Encoder.567 — 申请的 2.00% .

Dr.Web Security Space 11.0 for Windows

抵御木马加密器

DR.WEB抵御加密器 教程 免费恢复 DR.WEB RESCUE PACK

| Data Loss Prevention | |

|---|---|

|  |

危险网站

2017年9月份Dr.Web不推荐网站和恶意网站数据库新添298 324个互联网地址。

| 2017.08 | 2017.09 | 增幅 |

|---|---|---|

| + 275,399 | + 298,324 | +8.32% |

移动恶意软件和不良软件

9月份在Bluetooth协议中发现一组危险的BlueBorne漏洞,包括安卓智能手机和平板电脑在内的各种设备都可能受到攻击,不法分子能够利用这些漏洞使完全控制受攻击设备,执行任意代码并窃取机密信息。此外,上个月在Google Play目录侦测到一个用于窃取银行卡信息的木马 Android.BankBot.234.origin。

9月份最值得注意的移动安全事件有:

- 出现之前发现的Bluetooth协议栈漏洞的详情介绍;

- Google Play目录出现一种新的银行木马.

9份移动病毒情况更多详情请参阅 移动威胁综述.