在AppGallery应用商店侦测到新木马

Dr.Web AV-Desk新闻 | Hot news | Threats to mobile devices | Doctor Web公司新闻

2021.11.23

Android.Cynos.7.origin属于软件模块Cynos的一个变种,这一模块内置于Android软件,用于软件货币化,至少在2014年就已出现。此平台之前的某些版本功能就很具攻击性:可向收费号码发送短信并拦截其他号码发来的短信,可加载并启动各种模块,甚至可以下载安装其他应用。而我公司技术人员所侦测到新版本的功能已转变为收集手机信息以及手机用户的个人信息,并可播放广告。

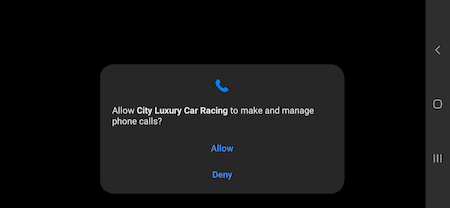

启动内置有Android.Cynos.7.origin应用时会要求用户提供控制通话的权限,目的是获取对一些数据的访问权限:

用户提供权限后,这一木马就会向远程服务器发送以下信息:

- 用户的手机号码;

- 根据GPS或移动网络和Wi-Fi接入点确定的设备位置(如用户允许应用访问设备位置信息);

- 移动网络的各种参数,包括网络代码、国家代码,如用户允许应用访问设备位置信息,还会发送基站识别码以及位置区域的国际识别码;

- 设备的各种技术参数;

- 木马所在应用的元数据。

可能有些人会认为手机号码被泄露并不是什么大麻烦,但实际上可能会给用户带来很严重的后果,而且下载这些游戏的大多数是未成年人。

即便号码的所有人是成年人,下载儿童游戏就说明手机的实际使用者很可能是未成年人。家长是绝不会自愿将上面的这些数据提供给他人,更不用说是发送到境外的服务器。

我公司技术人员在AppGallery商店侦测到有190种游戏软件内置有这一具备收集手机号码功能的木马Android.Cynos.7.origin。这些游戏中有各种模拟器、平台游戏、街机游戏、策略游戏和射击游戏,安装量从几千到几百万不等,而下载总量已经至少达到9 300 000用户(根据AppGallery公布的各应用下载量计算)。其中一部分游戏有俄文名称和介绍,面向的是俄语用户,其他游戏则面向中国用户或各国用户。 以下是内置有此木马的游戏示例 。

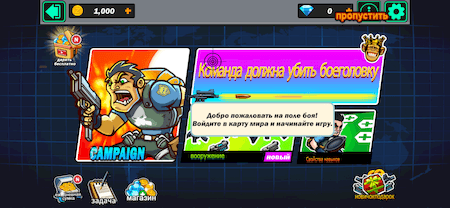

游戏“Команда должна убить боеголовку”,下载量超过8000:

游戏“Cat game room”,下载量超过427 000:

游戏“Drive school simulator ”,下载量超过142 000:

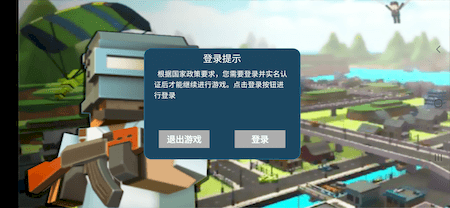

游戏“快点躲起来”,下载量超过2 000 000:

Doctor Web公司已就侦测到的危险通知Huawei公司。发布此新闻之际所有包含此木马的应用已从AppGallery下架。

我公司反病毒产品Dr.Web for Android能够有效侦测内置Android.Cynos.7.origin各已知变种的应用,因此这些应用不会对我公司产品用户造成威胁。

More details on Android.Cynos.7.origin

Your Android needs protection.

Use Dr.Web

- The first Russian anti-virus for Android

- Over 140 million downloads—just from Google Play

- Available free of charge for users of Dr.Web home products