2018.04.28

4月初,Doctor Web公司病毒分析人员发现一个危险银行木马的新版本,感染安卓移动设备。此外,4月中旬还侦测到一种Windows加密木马正在传播。由于病毒编写者的错误,被木马加密的文件无法解密。

4月主要趋势

- 出现一种危险的安卓银行木马

- 一种感染Windows设备的加密木马正在传播

本月威胁

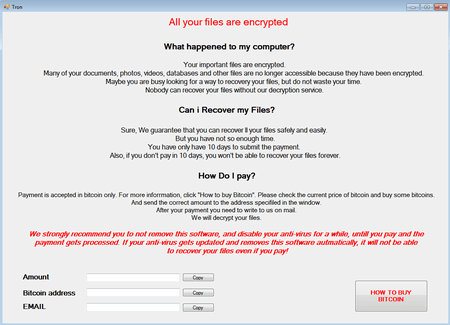

名为DPH:Trojan.Encoder.9的加密木马被Dr.Web反病毒产品的预防性保护组件发现,并命名为Trojan.Encoder.25129。按照病毒编写者的构想,如果被感染设备的IP地址位于俄罗斯、白俄罗斯或哈萨克斯坦,或者操作系统的设置中选择的是俄语或俄语区域参数,则不对文件进行加密。但由于代码错误,加密木马在加密文件时不会考虑IP地址的地理位置。

Trojan.Encoder.25129使用AES-256-CBC算法,加密当前用户文件夹、Windows桌面、AppData和LocalAppData系统文件夹的内容,并为被加密文件添加 .tron扩展名。不法分子要求的赎金从0.007305到0.04比特币不等。

由于木马创建者在写代码时出现了错误,所以大多数情况下他们也无法对被这一木马加密的文件进行解密。有关Trojan.Encoder.25129的运行原理及特点的详情请参阅我公司网站发布的文章。

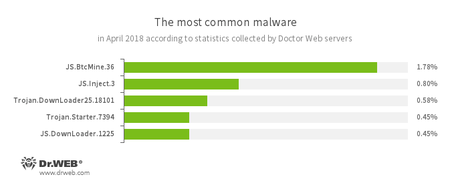

Doctor Web统计服务器收集的数据结果

- JS.BtcMine.36

- 用于暗中获取(采集)加密电子货币的JavaScript脚本。

- JS.Inject

- 一种用JavaScript语言编写的恶意脚本家族,可将恶意脚本嵌入到网站HTML代码。

- Trojan.DownLoader

- 用来在受攻击计算机下载其他恶意应用的木马家族。

- Trojan.Starter.7394

- 主要功用是在受感染的系统中启动带有特定恶意功能的可执行文件的一个木马家族代表。

- JS.DownLoader

- 一种用JavaScript语言编写的恶意脚本家族,可在电脑上下载和安装其他恶意软件。

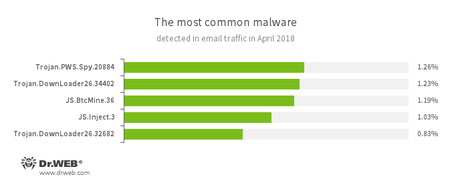

邮箱流量恶意程序统计

- Trojan.PWS.Spy.20884

- 一种能够窃取包括用户密码在内的机密信息的Windows间谍木马家族代表。

- Trojan.DownLoader

- 用来在受攻击计算机下载其他恶意应用的木马家族。

- JS.BtcMine.36

- 用于暗中获取(采集)加密电子货币的JavaScript脚本。

- JS.Inject

- 一种用JavaScript语言编写的恶意脚本家族,可将恶意脚本嵌入到网站HTML代码。

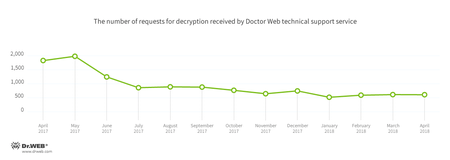

- Trojan.Encoder.11464 — 申请的10.56%;

- Trojan.Encoder.11539 — 申请的9.73%;

- Trojan.Encoder.858 — 申请的8.70%;

- Trojan.Encoder.25064 — 申请的7.66%;

- Trojan.Encoder.24249 — 申请的4.76%;

- Trojan.Encoder.761 — 申请的2.28%。

- 一个感染俄罗斯用户6万多部移动设备的危险银行木马正在传播;

- 出现新的间谍木马;

- Google Play目录中出现新的恶意程序和风险程序。

加密器

4月份Doctor Web公司技术支持部门接收到的解密申请大部分来自以下木马加密器变种受害者:

危险网站

2018年4月份Dr.Web不推荐网站和恶意网站数据库新添287 661个互联网地址。

| 2018.03 | 2018.04 | 增幅 |

|---|---|---|

| + 624 474 | + 287 661 | - 53,9% |

移动恶意软件和不良软件

4月份,Doctor Web公司技术人员发现一个危险安卓木马的新变种,将其命名为Android.BankBot.358.origin。这一变种对一家大银行的俄罗斯客户进行攻击,感染了超过6万部移动设备。病毒分析人员还在Google Play目录上发现大量Android.Click家族恶意程序,包括Android.Click.245.origin、Android.Click.246.origin和Android.Click.458。这些恶意程序启动后会加载网络犯罪分子指定的网页,诱导潜在受害者订阅高价服务。随后还在Google Play上发现风险程序Program.PWS.2,这一程序能够连接到俄罗斯禁用的Telegram,但对所传输的机密信息不进行加密,可能导致安卓智能手机和平板电脑用户的机密信息泄露。 4月末,Doctor Web公司技术人员在Google Play目录发现木马Android.RemoteCode.152.origin。此木马下载并启动辅助模块,利用辅助模块创建广告横幅。随后木马通过点击广告,使网络犯罪分子获利。 4月份技术人员还发现监视用户的新间谍木马,按照Doctor Web公司分类将其命名为Android.Spy.443.origin和Android.Spy.444.origin。

4月份最值得注意的移动安全事件有:

4月份移动病毒情况更多详情请参阅移动威胁综述。