危险的安卓威胁在利用短信进行传播

Dr.Web AV-Desk新闻 | Doctor Web公司新闻 | 病毒新闻

2014.11.18

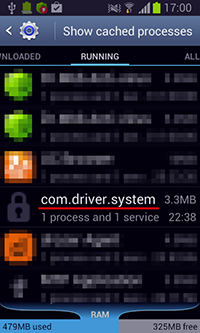

这一新的安卓威胁属多功能僵尸木马,已添加到Dr.Web病毒库,命名为Android.Wormle.1.origin。木马安装后不会在操作系统主屏幕上创建快捷方式,而是在被感染设备以com.driver.system系统服务的身份来执行其恶意功能。

Android.Wormle.1.origin会与指挥中心建立连接,然后等待不法分子的进一步指示。值得注意的是,网络犯罪分子既可以从控制服务器直接操控该僵尸木马,也可以利用Google Cloud Messaging协议,这是一种在目标设备Google账户活跃时可以使开发人员与其创建的应用程序保持联系的服务。

该木马具有非常广泛的功能,能够执行以下操作:

- 将指定内容的SMS消息发送给一个或多个指定的号码;

- 将指定内容的SMS消息群发给电话簿中的所有号码;

- 将特定手机号码移到黑名单中,以拦截该号码发送的SMS消息和来电;

- 执行USSD请求(根据发出的指令将企图获取请求回复的号码放到黑名单中,这样就可以阻止用户获取回复消息);

- 将接收的所有SMS消息和来电信息转发给控制服务器;

- 打开录音记录,或者停止记录;

- 获取与被感染设备绑定的账户信息;

- 获取所有已安装的应用程序信息;

- 获取联系人列表信息;

- 获取移动运营商信息;

- 获取操作系统版本信息;

- 获取SIM卡注册所在国家;

- 获取受害者电话号码信息;

- 删除指令中指定的应用程序(该木马会显示对话框,迫使用户进行删除);

- 获取保存在内存卡中的文件和目录信息;

- 将指令中指定文件或目录的zip压缩文件上传到控制服务器;

- 删除指定文件或目录;

- 删除设备上所有SMS消息;

- 根据指令对指定Web资源执行DdoS攻击;

- 使用专门参数与控制服务器建立连接;

- 修改控制服务器地址;

- 清空号码黑名单。

这样网络犯罪分子就可以利用Android.Wormle.1.origin完成各种任务,从群发付费SMS消息、窃取机密数据,到对各种Web网页组织DDoS-攻击。此外,此恶意程序可以使不法分子获取用户银行账户的访问权限,所以该僵尸木马还可以作为银行木马,使其应用范围进一步扩大。

Android.Wormle.1.origin实现SMS蠕虫功能,利用含有恶意程序下载链接的SMS消息在安卓设备用户中传播。此类消息可能是以下形式:

“我爱你http://[]app.ru/*number*”,其中“number”是SMS收件人号码。

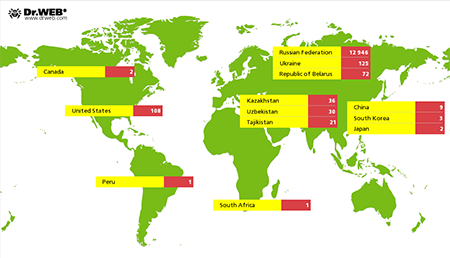

该木马会将类似消息群发给用户电话簿上的所有联系人,所以在短时间内Android.Wormle.1.origin就能够感染大量移动设备,明显增加僵尸数量。Doctor Web公司技术人员获取的统计信息显示,目前此恶意程序已感染了14000多台安卓智能手机和平板电脑,用户来自20多个国家。 俄罗斯感染此木马的移动设备数量最多——12946(或91.49%),接下来是数量差距明显的乌克兰(0.88%)、美国(0.76%)、白俄罗斯(0.51%)、哈萨克斯坦(0.25%)、乌兹别克斯坦(0.21%)和塔吉克斯坦(0.15%)。Android.Wormle.1.origin创建的“移动”僵尸网络地理分布如下:

Doctor Web公司技术人员会持续监测该木马的发展动态。该威胁记录已添加到Dr.Web病毒库,因此Dr.Web for Android 和Dr.Web for Android Light的用户不必为此担忧,您的移动设备在可靠保护之下,此木马无法入侵。