2014年7月病毒活动综述

Dr.Web AV-Desk新闻 | Doctor Web公司新闻 | 病毒新闻

2014.08.08

病毒概况

与之前一样,七月份使用清除工具Dr.Web CureIt!侦测到的威胁中,数量最多的是常用浏览器上的广告插件,其重要功能是在用户浏览网页时显示不需要的横幅。类似应用程序类型也有所增多:在“top”排行榜中有十几款不同变种,如Trojan.BPlug.100, Trojan.BPlug.48, Trojan.BPlug.46, Trojan.BPlug.102, Trojan.BPlug.28, Trojan.BPlug.78, Trojan.BPlug.79等等。这些变种的区别是作用方式有所不同。根据Dr.Web统计信息服务器的数据,7月份最常见的威胁是用于安装不良应用程序的木马Trojan.Packed.24524:Dr.Web反病毒软件在已感染病毒的计算机中,发现这一威胁占检测到的威胁总数的0.56%,利用清除工具Dr.Web CureIt!侦测到的这一威胁占1.59%。此外,在流行威胁排名中广告木马家族Trojan.InstallMonster也排在前列。

邮箱流量中7月份最常见的是将受害者重定向到恶意网站恶意软件,包括Trojan.Redirect.195、Trojan.Redirect.197,还有就是我们在之前的新闻发布中提到的被大量传播的危险木马BackDoor.Tishop.122。我们提醒用户,此危险木马的主要功能是在被感染计算机上下载其它恶意软件,使没有反病毒软件保护的电脑变成各种木马和病毒的栖息地。

在过去的一个月里,Doctor Web公司技术人员监测的僵尸网络情况没有发生重大改变:不法分子建立的僵尸网络依然存在: 使用文件病毒Win32.Rmnet.12建立的僵尸网在其中一个子网每日连接管理服务器约25万次;使用病毒Win32.Sector建立的僵尸网每日有约65000个已感染节点活动;使用恶意软件模块Trojan.Rmnet.19建立的僵尸网每日平均连接控制服务器约1100次。目前由被木马BackDoor.Flashback.39感染的Mac OS X计算机构成的僵尸网已有大约14000个节点。

木马加密器

目前,对于个人电脑用户来说,恶意软件家族Trojan.Encoder也许是最严重的威胁。这种类型的木马在2006-2007年被首次发现,当时用户电脑中的重要文件突然被加密,不法分子要求受害者付款解密。因为当时类似事件比较少见,而加密器技术并不完善,所以Dr.Web公司能够迅速研发一款解密被锁文件的插件。然而病毒编写者开始对木马进行变种,不断使加密算法和软件结构更为复杂。2009年1月已发现了39种木马加密器变种,目前已达到数百个版本。

木马加密器以不同方式传播:通过电子邮箱群发木马,向社交网络恶意网站群发链接(通常恶意软件假扮成视频播放器下载到受害者的电脑上)——换句话说,不法分子为达目的,在运用包括社会工程在内的一切可能的手段。

各加密器变种采用不同的用户文件加密算法,编写语言也有所不同,但其工作原理总体上是一样的。木马在被感染的计算机上启动后,搜索磁盘中的文件——文档、图片、音乐、电影,有时搜索数据库和应用程序,并对其进行加密。随后恶意软件向受害者显示消息,要求支付解密,此图形文件可以文本文档的形式存在磁盘上,并被设置为Windows桌面壁纸,或者保存为网页并添加到自启动参数中。不法分子通常会在消息中指示免费注册的电子邮箱。

遗憾的是,即使采用最现代的反病毒软件,仍不能保证百分之百阻止木马加密器入侵系统,因为不法分子在不断将木马重新打包并加密,所以其特征码不能立即被添加到病毒库。此外,最新加密器会使用不同的方法生成加密密钥:有时它们会在被感染的计算机上直接创建并发送至不法分子的服务器,然后销毁密钥的源文件,有时则相反,从远程命令服务器接收密钥,而很多情况下密钥生成算法未知,所以远非都能对文件解密(尤其是当磁盘上没有恶意软件执行文件时),而且也不是对Trojan.Encoder所有版本都有解密的可能。

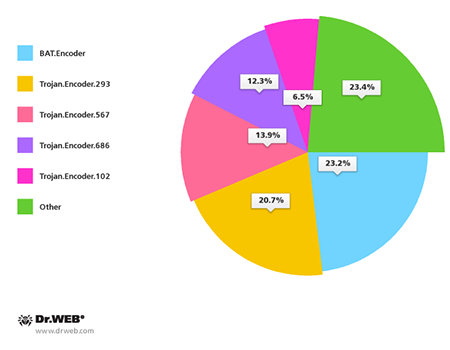

2014年7月有320多名感染木马加密器的用户向Dr.Web公司技术支持部门求助。其中被家族BAT.Encoder恶意软件加密的文件最多,这一家族的木马是利用BAT脚本借助合法加密工具GPG进行文件加密的木马。排名第二位的是Trojan.Encoder.293——一种用Delphi语言编写的木马加密器。该恶意软件使用二次加密:首先使用XOR算法,然后使用RSA算法。此外,很多用户成为了加密器Trojan.Encoder.102的受害者,该木马是Trojan.Encoder.293的前身,使用RSA算法加密,这导致不使用私钥将很难完全解密。另外,由于木马代码使用了32位变量,此加密器将自身信息记录文件开头,大小超过4GB,这导致文件变被损而无法恢复。2014年7月Dr.Web公司技术支持部门帮助受害用户处理的木马加密器情况如下:

七月份加密器Trojan.Encoder.686广泛传播,技术人员将其称为类似程序中最完善的版本之一。加密器长期困扰俄罗斯用户,而最近出现了该木马的英文版本,使威胁目标群体进一步扩大。 Trojan.Encoder.686采用文件加密机制严密,不使用密钥就根本不能将其解密。木马巧妙地掩盖在受害者计算机上的活动:首先对文件完全加密,然后将数据发送到不法分子的管理服务器上。这一点是Trojan.Encoder.686与在加密过程中保持与指令中心的连接的加密器的不同之处,而且管理服务器在匿名网络Tor中,所以无法将其关闭。

预防并抵御木马加密器最有效的方法是使用独立载体将所有有价值的信息进行及时备份。如果您成了类似恶意软件的受害人,建议您:

- 不要试图重新安装操作系统;

- 不要删除计算机上的任何文件;

- 不要试图自己恢复加密文件;

- 请联系Doctor Web公司技术支持部门:在“请求清除”中创建申请(这项服务免费提供给Dr.Web授权用户);

- 在申请中附上被木马加密的文件;

- 等待病毒分析师的回复。由于请求过多做出回复可能需要一些时间。

七月份出现的其他威胁

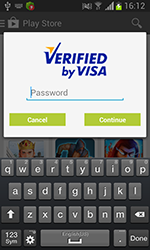

不法分子使用木马程序继续攻击互联网银行业务的安全保护。七月份技术人员发布了对银行木马Retefe的研究结果,该木马对瑞士、奥地利、德国和日本几十家银行的客户账户造成威胁。攻击分两个阶段。首先,不法分子通过电子邮箱向受害者发送安装操作系统Windows更新程序的建议信,将木马Retefe伪装成合法软件安装到电脑中。它可以使不法分子监控受害者的互联网流量并避开防止网络钓鱼的保护工具。在被感染电脑中更改必需设置后,Retefe进行自我删除,这样反病毒工具就无法再将其侦测。在受害者使用网上银行办理业务时打开的是银行假网站,待用户输入自己的账号信息后进行下一欺骗阶段:建议受害者在自己的手机上下载并安装生成银行账户登录密码的应用程序,但实际上此程序是木马。此程序在不被受害者发现的情况下以后台模式将银行的短信重定向,发到不法分子的服务器或者他们控制的移动设备上。这样不法分子就得到了受害者账户信息和使用网上银行需输入的一次性密码,从而能对用户的银行账户进行全面控制。Dr.Web反病毒软件侦测到了Retefe的各种样本,如Trojan.MulDrop5.9243,Trojan.PWS.Panda.5676, Trojan.Siggen6.16706,而其Android模块命名为Android.Banker.11.origin。

支付终端(POS终端机)仍是不法分子关注的对象。在七月份,信息安全方面的技术人员已经发现包括119个国家5600台计算机的僵尸网络,不法分子建立此僵尸网目的在于窃取信用卡信息。自2014年2月,被感染的设备使用猜测密码的技术,试图远程访问POS终端机。已查出此僵尸网的五台命令服务器中,其中不活跃的三台在伊朗、德国和俄罗斯,两台活跃的(今年五月到六月开始工作)——在俄罗斯。 Dr.Web反病毒软件能够侦测用于猜测密码的恶意模块Trojan.RDPBrute.13。

今年七月操作系统Linux的可靠性再次被质疑。反病毒公司的技术人员发布了对攻击Linux和Unix操作系统网络服务器的恶意软件Linux.Roopre.1的分析结果。这一多用途模块程序根据管理服务器命令执行典型的恶意功能:传输数据、下载软件、运行任务。技术人员通过访问两台命令服务器发现,木马Linux.Roopre.1感染了1400台服务器,其中大部分是在美国、俄罗斯、德国和加拿大。

移动威胁

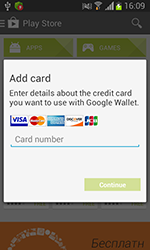

七月份Android移动设备用户饱受各种病毒威胁。例如,Dr.Web公司技术人员在7月发现了危险的恶意软件Android.BankBot.21.origin,此软件从俄语用户的Android操作系统智能手机和平板电脑中窃取用户银行卡信息。木马伪装成Google Play启动时显示的银行卡验证信息窗口,获取信息后发给不法分子。此外,Android.BankBot.21.origin能够窃取包括接收到的短信之内的其他重要信息,并且可以根据网络罪犯的指令偷偷发送各种短信。详情请参阅Doctor Web公司网站上发布的相关信息。

|

|

|

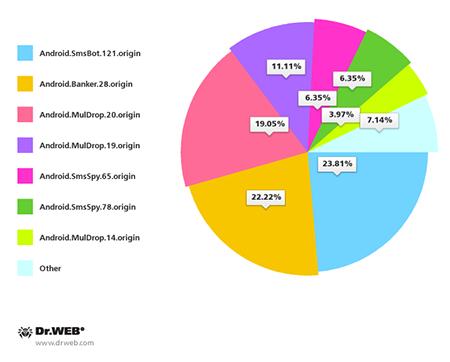

此外,7月份Dr.Web病毒库添加了木马家族Android.Locker的又一记录。新的恶意敲诈软件被命名为Android.Locker.19.origin,在美国Android用户中传播,在感染移动设备后将其锁定并要求支付解锁。木马会大大限制受感染的移动设备的运行,禁止其执行任何操作,所以解除这一威胁非常困难。 韩国Android操作系统用户再次受到攻击:上个月Dr.Web公司技术人员侦测到包含下载Android木马链接的120余次垃圾邮件群发。垃圾邮件还包含其他恶意应用程序,如Android.SmsBot.121.origin, Android.Banker.28.origin, Android.MulDrop.20.origin, Android.MulDrop.19.origin, Android.SmsSpy.65.origin, Android.SmsSpy.78.origin和Android.MulDrop.14.origin。

有益链接

病毒威胁最新统计信息:stat.drweb.com

Dr.Web反病毒软件试用版本

病毒知识库:vms.drweb.com