已有850 000个移动设备被第一例安卓Bootkit感染

Dr.Web AV-Desk新闻 | Doctor Web公司新闻 | 病毒新闻

2014年2月12日

Dr.Web病毒数据库将这一新木马命名为Android.Oldboot.1.origin,此次不法分子使用的方式不同寻常:是将恶意软件的一个组件放置到文件系统启动分区中,并以相应方式修改负责操作系统组件激活次序的脚本。当打开移动设备时,该脚本会启动木马的Linux库imei_chk(Dr.Web反病毒软件将其侦测为Android.Oldboot.1),在运行过程中提取文件libgooglekernel.so(Android.Oldboot.2)和GoogleKernel.apk(Android.Oldboot.1.origin),并将其分别放置到/system/lib和/system/app目录中。这样,木马的组成部分Android.Oldboot就被作为普通的安卓应用安装到系统中,接下来成为系统服务,利用libgooglekernel.so库连接至远程服务器,获取不同指令, 包括下载、安装或删除某些应用程序。该威胁侵入移动设备最可能的途径是安装被不法分子修改过的固件版本。

这一恶意软件构成的主要威胁是打开移动设备后安装的元件Android.Oldboot被成功删除后,驻留在闪存受保护分区的组件在下一次重启时还会将其重新安装,造成操作系统再次被感染。

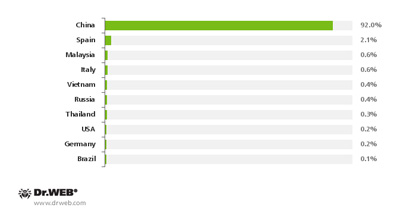

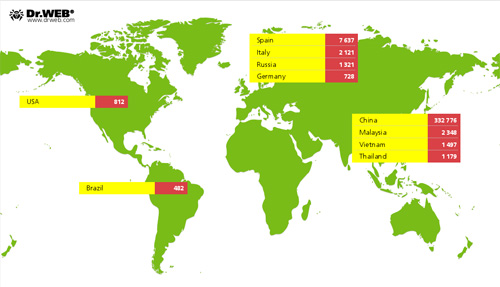

根据Doctor Web公司病毒分析师收集到的信息,目前被这一恶意软件感染的移动设备已超过850 000,用户来自不同国家,包括西班牙、意大利、德国、俄罗斯、巴西、美国以及东南亚的一些国家。但大部分被感染用户(92%)来自中国,这并不奇怪,因为木马Android.Oldboot主要针对的就是中国的安卓设备用户。

下图清晰显示了被感染用户的地理分布。

为防止被新木马以及其他各种恶意软件感染,Doctor Web公司建议用户不要购买来历不明的安卓设备,也不要使用来源不明的操作系统映像。