Doctor Web:2017年1月病毒活动综述

2017.01.31

2017年第一个月Doctor Web公司技术人员侦测到一种感染压缩文件并卸载其他恶意程序的蠕虫。同时病毒分析人员还发现数千个Linux设备被一种新木马感染。此外,1月份Dr.Web病毒库中还添加了一系列危险的安卓恶意程序。其中一个木马将自身模块植入Play Store程序,从Google Play目录下载各种应用。另一种银行木马的源代码不法分子已发布到网上供免费使用,因此,Doctor Web公司分析人员预测,利用此源代码编写的银行木马会得到广泛传播。

1月主要趋势

- 一种能够感染压缩文件并卸载其他恶意软件的蠕虫正在传播

- 数千个Linux设备感染新木马

- 出现一种将自身模块嵌入到Play Store程序的安卓木马

- 一种可开放使用的安卓银行木马正在传播

本月威胁

能够不经用户允许自行传播,但不能感染可执行文件的木马程序变种通常被称之为蠕虫。1月份,Doctor Web公司分析人员侦测到新蠕虫 BackDoor.Ragebot.45。这一蠕虫通过文本交换协议IRC(Internet Relay Chat)获取指令,感染计算机后在其中启动FTP服务器,利用服务器将自身副本下载到受攻击计算机。

蠕虫按照字典穷举密码,通过Virtual Network Computing(VNC)桌面远程登录系统连接到网络中的其他计算机。如成功破解密码,蠕虫会与远程计算机建立VNC连接。随后木马会发送键盘按键信号,利用信号启动CMD命令解释器,执行其中代码,使用FTP协议下载自身副本。通过这种方式自行传播

此外,BackDoor.Ragebot.45 还能够查找并感染移动载体中的RAR压缩文件,自我复制到多个程序的文件夹中。该恶意程序主要特点是能够根据不法分子指令查找系统中的其他木马,一旦侦测到就会终止其进程并卸载其可执行文件。该木马更多详情及运行原理请参阅Doctor Web公司发布的综述。

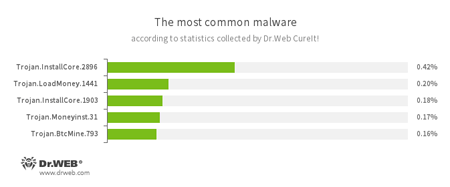

清除工具Dr.Web CureIt!统计数据结果

- Trojan.InstallCore

一种不良应用程序和恶意应用程序的安装器家族 - Trojan.LoadMoney

由联盟程序LoadMoney服务器生成的下载器程序家族。此类应用程序在受害者计算机下载并安装各种不良软件。 - Trojan.Moneyinst.31

一种将各种软件(包括其他木马)安装到受害者计算机中的恶意程序。 - Trojan.BtcMine.793

意在暗中利用被感染计算机的计算资源以获取(开采)各种加密电子货币,例如比特币的恶意软件家族代表。

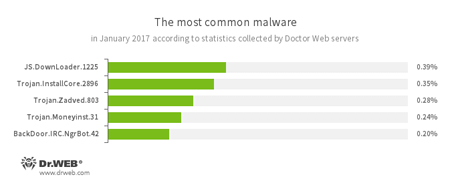

Doctor Web统计服务器收集的数据结果

- JS.DownLoader

一种用JavaScript语言编写的恶意脚本家族,可在电脑上下载和安装其他恶意软件。 - Trojan.InstallCore

一种不良应用程序和恶意应用程序的安装器家族。 - Trojan.Zadved

是用于在浏览器窗口更换搜索系统输出结果以及在社交网站显示虚假弹出消息的插件。此外还包含木马功能,可更换各种网站显示的广告消息。 - Trojan.Moneyinst.31

一种将各种软件(包括其他木马)安装到受害者计算机中的恶意程序。 - BackDoor.IRC.NgrBot.42

2011年被信息安全技术人员首次侦测的一种非常常见的木马。此家族的恶意程序能够在被感染计算机执行接收到的不法分子指令,网络犯罪分子利用文本消息更换协议IRC(Internet Relay Chat)对其进行控制。

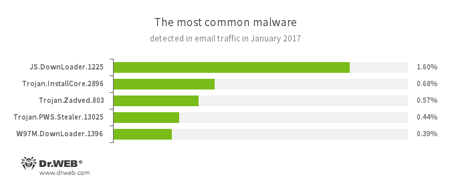

邮箱流量恶意程序统计

- JS.DownLoader

用JavaScript语言编写的恶意脚本家族,在电脑上下载和安装其他恶意软件。 - Trojan.InstallCore

一种不良应用程序和恶意应用程序的安装器家族。 - Trojan.Zadved

是用于在浏览器窗口更换搜索系统输出结果以及在社交网站显示虚假弹出消息的插件。此外还包含木马功能,可更换各种网站显示的广告消息。 - Trojan.PWS.Stealer

一种用于窃取被感染计算机密码等机密信息的木马家族。 - W97M.DownLoader

利用办公软件运行漏洞的木马下载器家族。旨在向被攻击的计算机下载其他恶意软件。

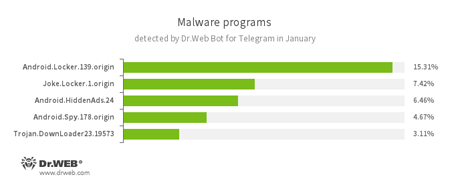

Dr.Web Bot for Telegram的统计数据结果

- Android.Locker.139.origin

用于勒索用户钱财的安卓木马家族代表。此类恶意程序的各种变种能够显示烦人的消息,称用户似乎触犯了法律并因此锁定其移动设备,用户需要支付一定的金额进行解锁。 - Joke.Locker.1.origin

锁定移动设备屏幕并显示Windows操作系统蓝屏(BSOD,Blue Screen of Death)的安卓玩笑程序。 - Android.HiddenAds.24

一种用来显示烦人广告的木马。 - Android.Spy.178.origin

一种能够窃取包括用户密码在内的机密信息的Windows木马家族代表。 - Trojan.DownLoader

用于在受攻击计算机下载其他恶意应用程序的木马家族。

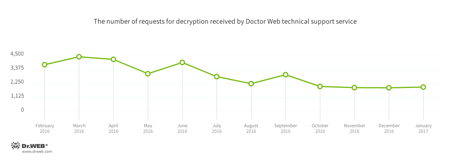

木马加密器

1月份Doctor Web公司技术支持部门接收到的解密申请大部分来自以下木马加密器变种受害者:

- Trojan.Encoder.858 — 申请的 36.71%;

- Trojan.Encoder.3953 — 申请的 5.00%;

- Trojan.Encoder.567 — 申请的 3.97%;

- Trojan.Encoder.761 — 申请的 3.33%;

- Trojan.Encoder.3976 — 申请的 2.88%.

2017年1月Dr.Web不推荐网站和恶意网站数据库新添223 127个互联网地址。

| 2016.12 | 2017.01 | 增幅 |

|---|---|---|

| + 226 744 | + 223 127 | -1.59% |

Linux恶意程序

广泛传播的Linux恶意程序并不经常出现,2017年1月Doctor Web公司技术人员却记录到一次Linux恶意程序的广泛传播。此次传播的木马是用来在被感染设备中启动SOCKS5代理服务器的 Linux.Proxy.10。不法分子利用这些被感染设备进行匿名网上操作。根据Doctor Web公司技术人员发布的信息,2017年1月24日被感染的Linux设备已达数千台。

Linux.Proxy.10使用指定的用户名和密码组合在有漏洞的节点上进行传播:此类账户的用户通常是由其他Linux木马创建而成(或者已默认安装在设备上)。也就是说, Linux.Proxy.10主要攻击已被其他恶意软件感染的设备。该恶意程序更多详情请参阅Doctor Web公司发布的介绍。

1月份技术人员还侦测到一种新的 Linux.Lady恶意程序家族代表——Linux.Lady.4。病毒编写者在这一版本的木马中删除了下载、启动用来获取(开采)加密电子货币的工具的功能,添加了攻击Redis网络数据库的功能。此外,该木马中还添加了通过RPC技术(Remote Procedure Call)与远程服务器交流、向远程服务器发送被感染系统信息并执行shell指令的补充模块。

移动恶意软件和不良软件

2017年1月Doctor Web公司技术人员侦测到木马 Android.Skyfin.1.origin,该木马能够入侵到Play Store程序的活动进程,暗中从Google Play目录下载应用程序,人为增加其下载量。随后病毒分析人员侦测到安卓银行木马 Android.BankBot.149.origin,该木马源代码已被病毒编写者发布到互联网。1月份侦测到的另一个安卓银行木马被命名为 Android.BankBot.140.origin,伪装成实际上尚不支持安卓设备的游戏Super Mario Run进行传播。此外,Google Play目录上还出现了能够锁定智能手机和平板电脑的勒索木马 Android.Locker.387.origin。

1月份最值得注意的移动安全事件有:

- 出现一种入侵Play Store运行进程并暗中从Google Play目录下载应用程序的安卓木马;

- 多个银行木马正在传播;

- Google Play应用目录出现一种勒索木马。

1月份移动病毒情况更多详情请参阅移动威胁综述。